※この記事は自動翻訳されています。正確な内容につきましては原文をご参照ください。

The Chainalysis 2025 Crypto Crime Report

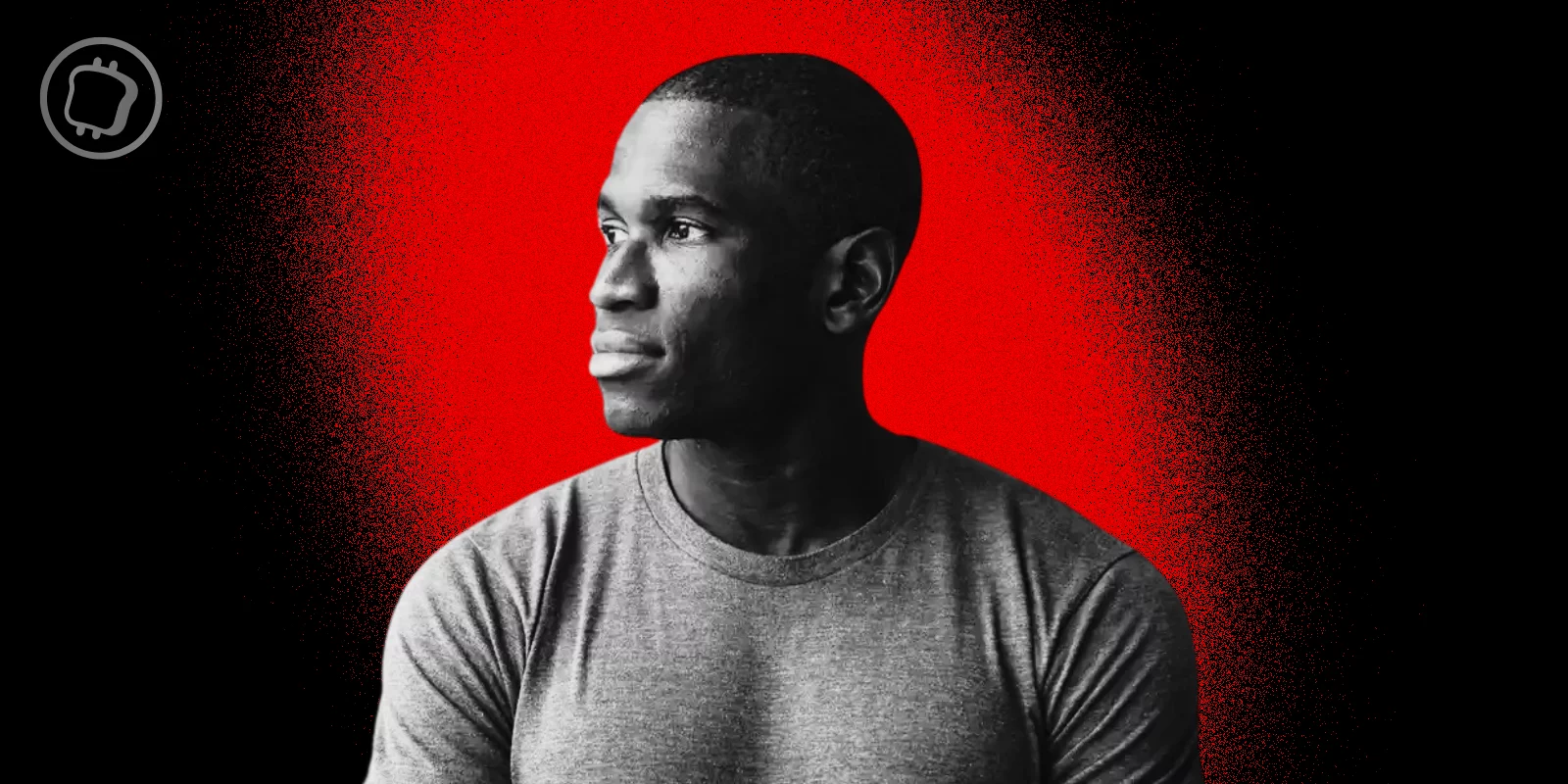

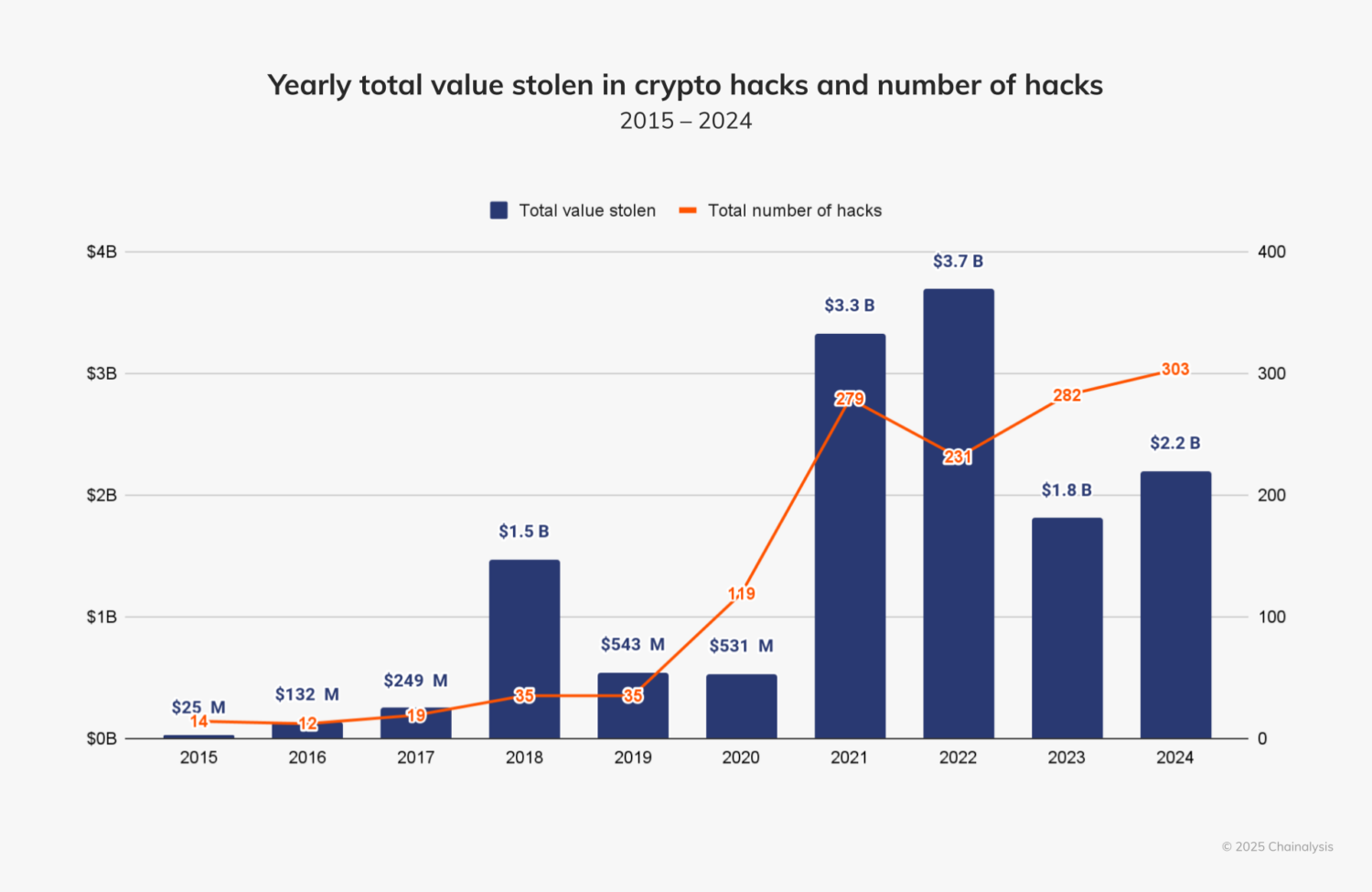

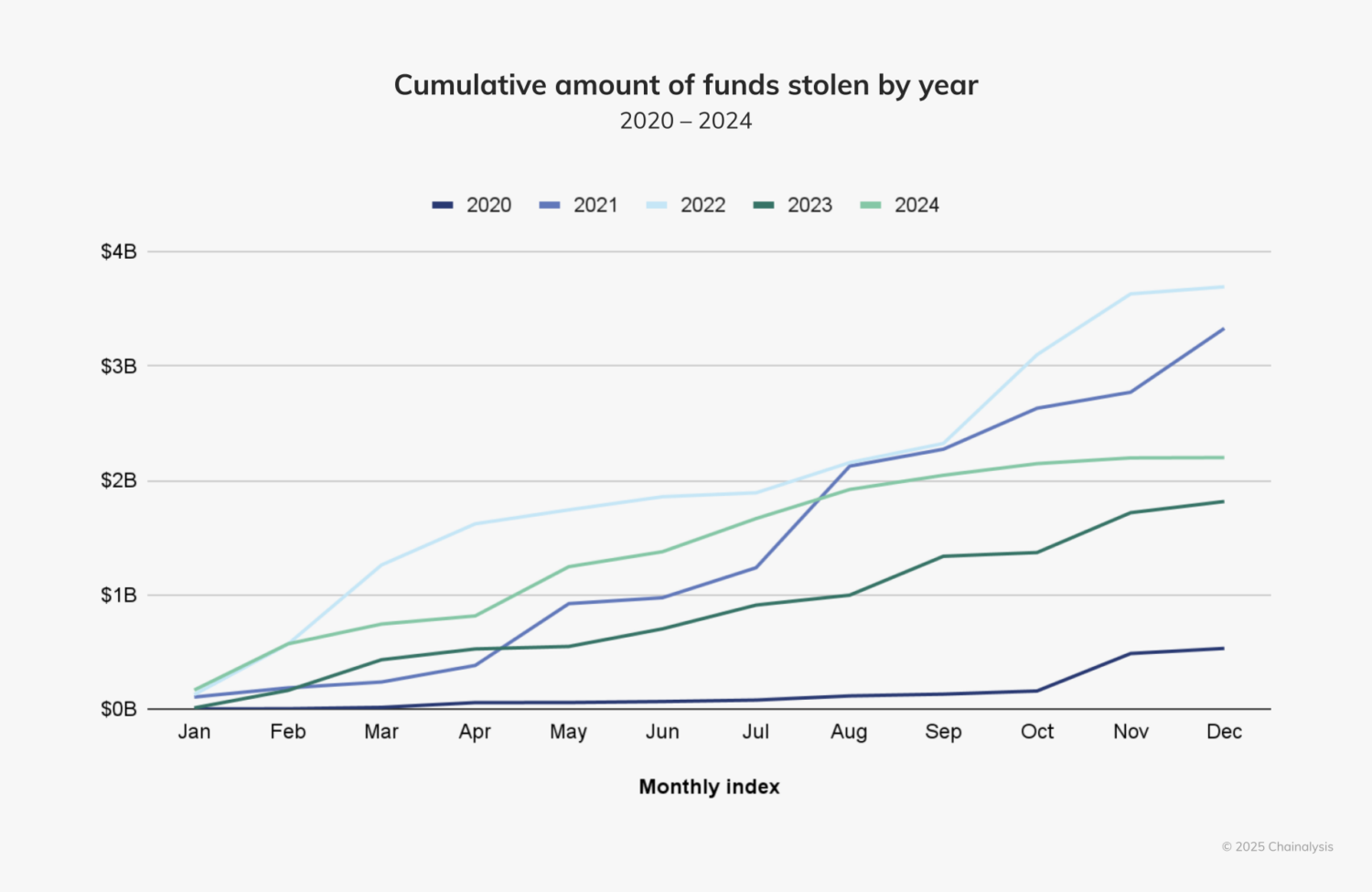

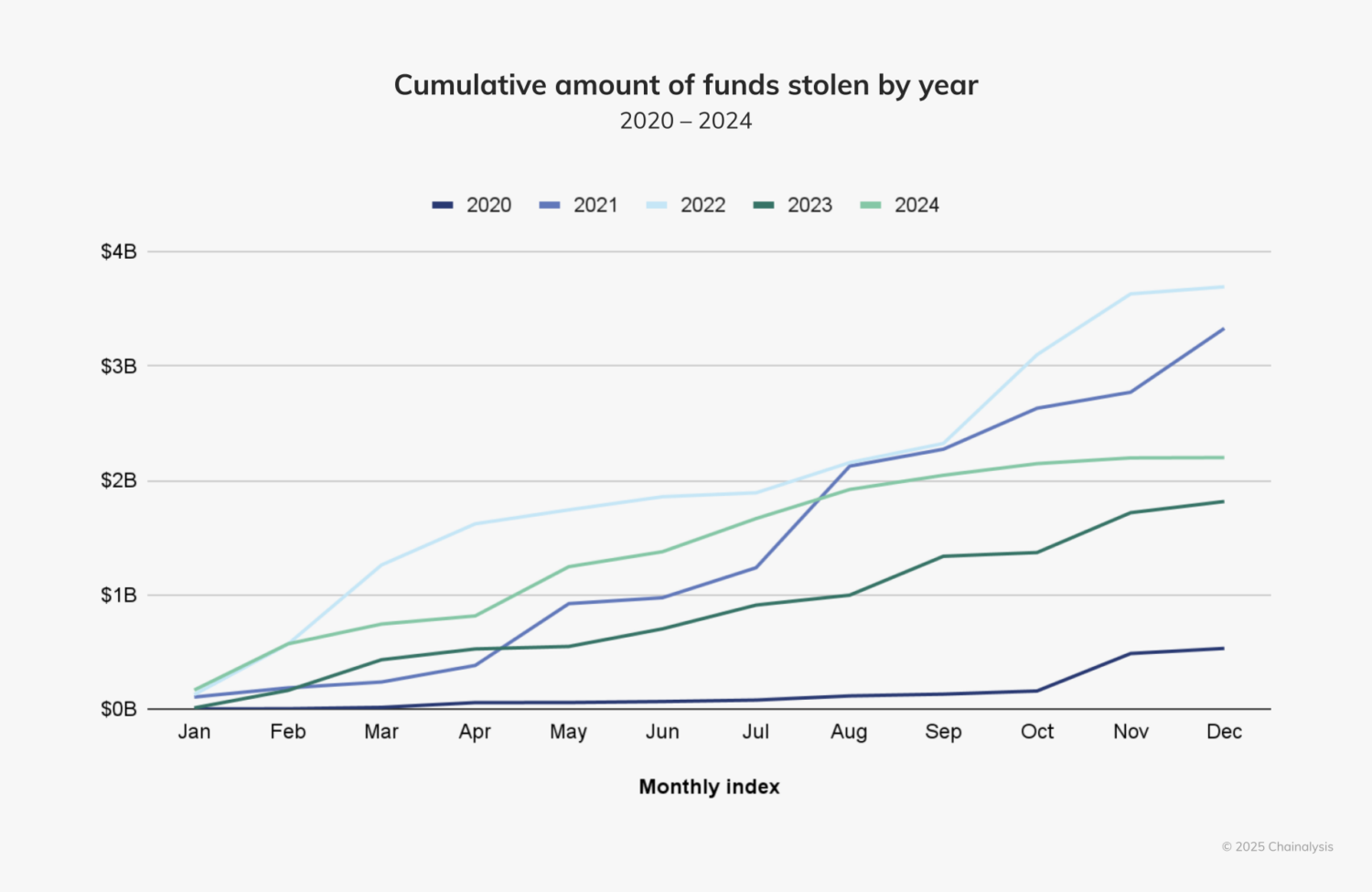

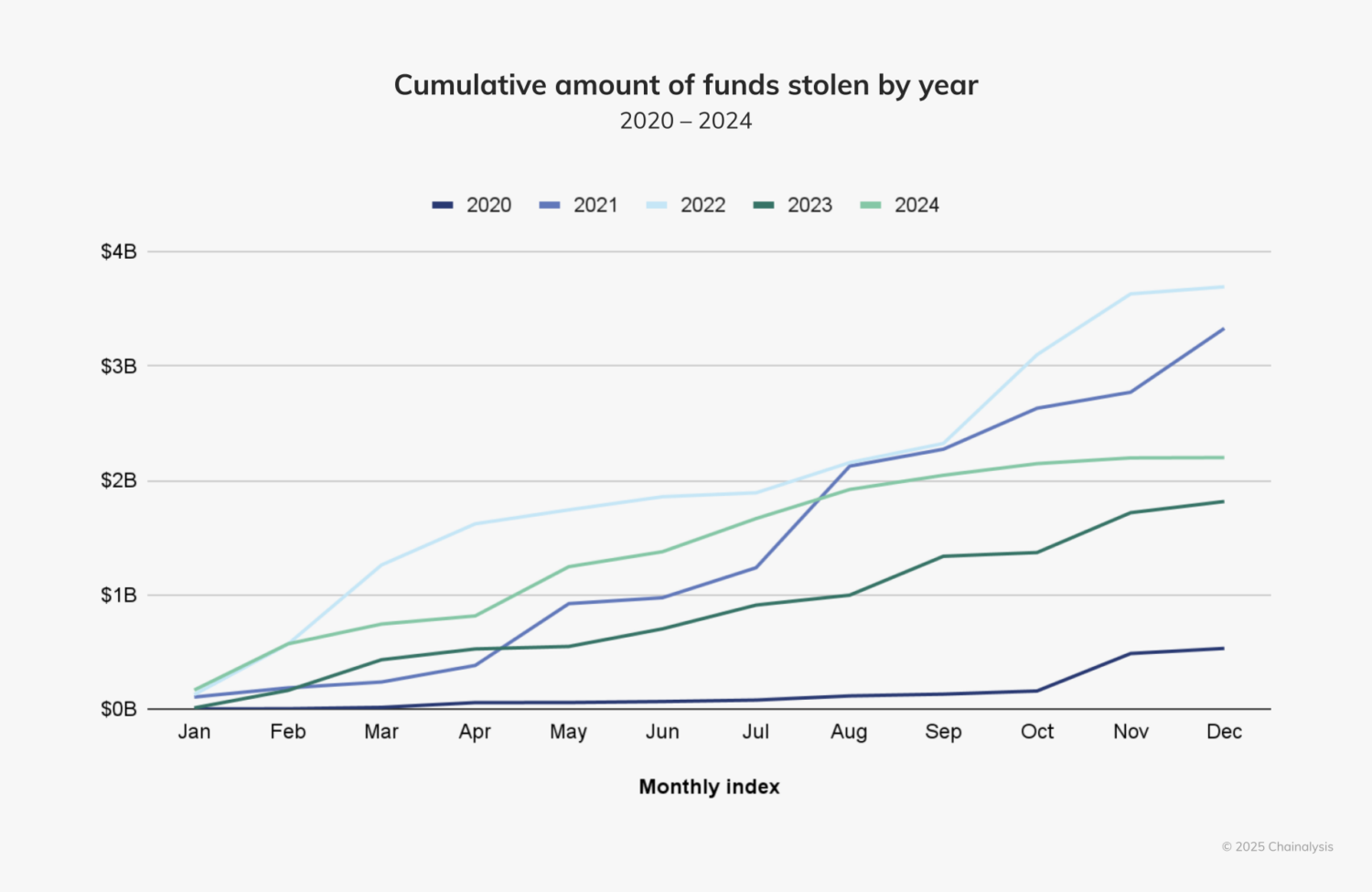

暗号資産のハッキングは依然として根強い脅威であり、過去10間でそれぞれ10億2018, 2021, 2022, 2023年)。2024年は、この厄介なマイルストーンに到達してから5 years agoの普及と価格の上昇に伴い、盗まれる金額も増加していることを浮き彫りにしています。

2024年には、盗まれた資金は前年比(YoY)で約21.07%増の22億ドルに達し、個別のハッキング事件の件数は2023 年の282 件から2024 件に増加しました

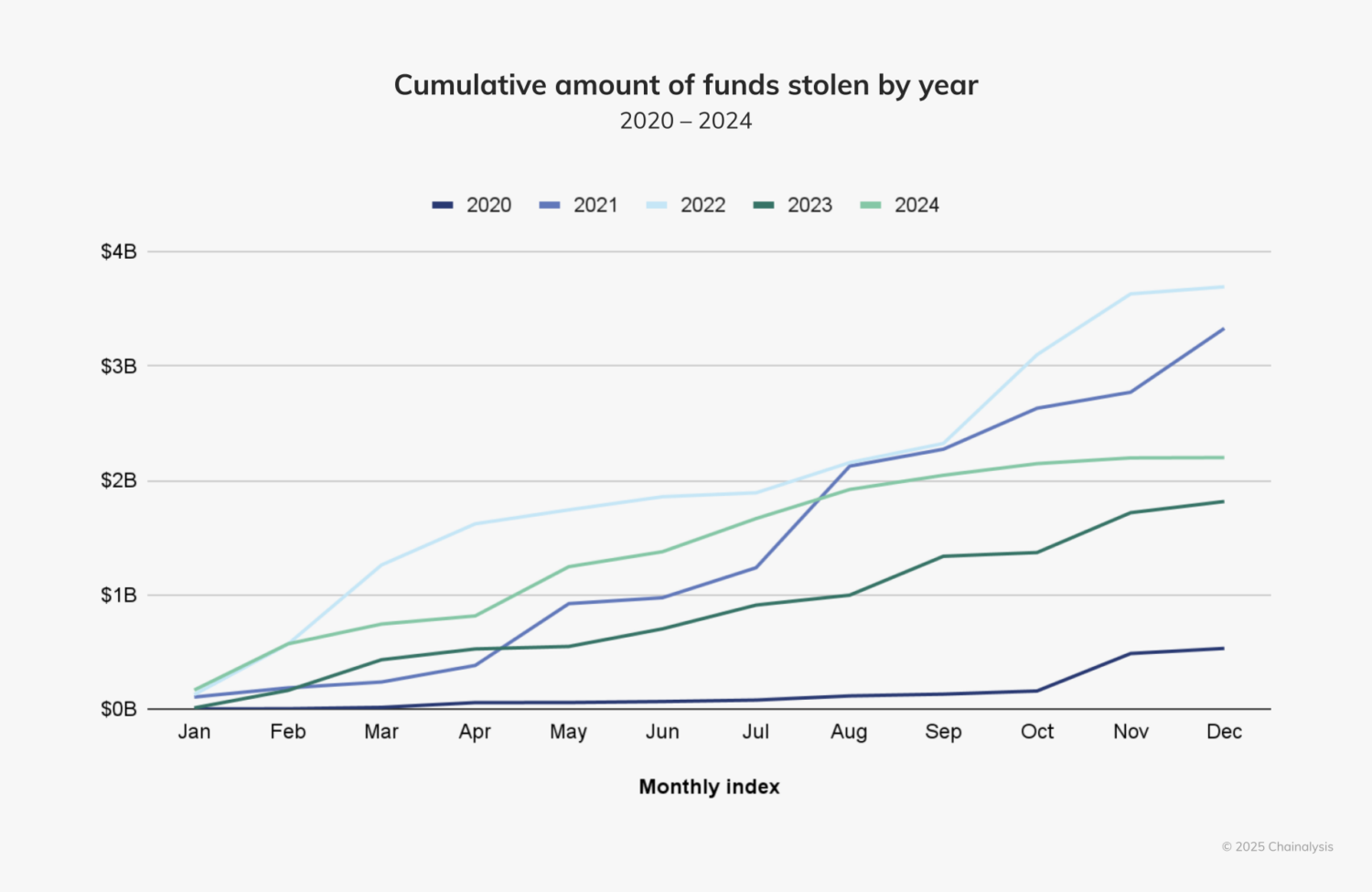

興味深いことに、暗号資産のハッキングの激しさは年の中頃にシフトしました。当社のMid-Year Crime Updateで、2024年1月から7月までの累計盗難額がすでに15億8000万ドルに達し、2023年の同期間の盗難額を約84.4%上回っていることを指摘しました。下の図に示されているように、7月末までの時点では、2021年と2022年の30億ドル超に匹敵する年になる可能性が十分にありました。しかし、2024年の上昇傾向は7月以降に大幅に減速し、その後は比較的安定した状態が続きました。この変化の地政学的な理由については、後ほぉ

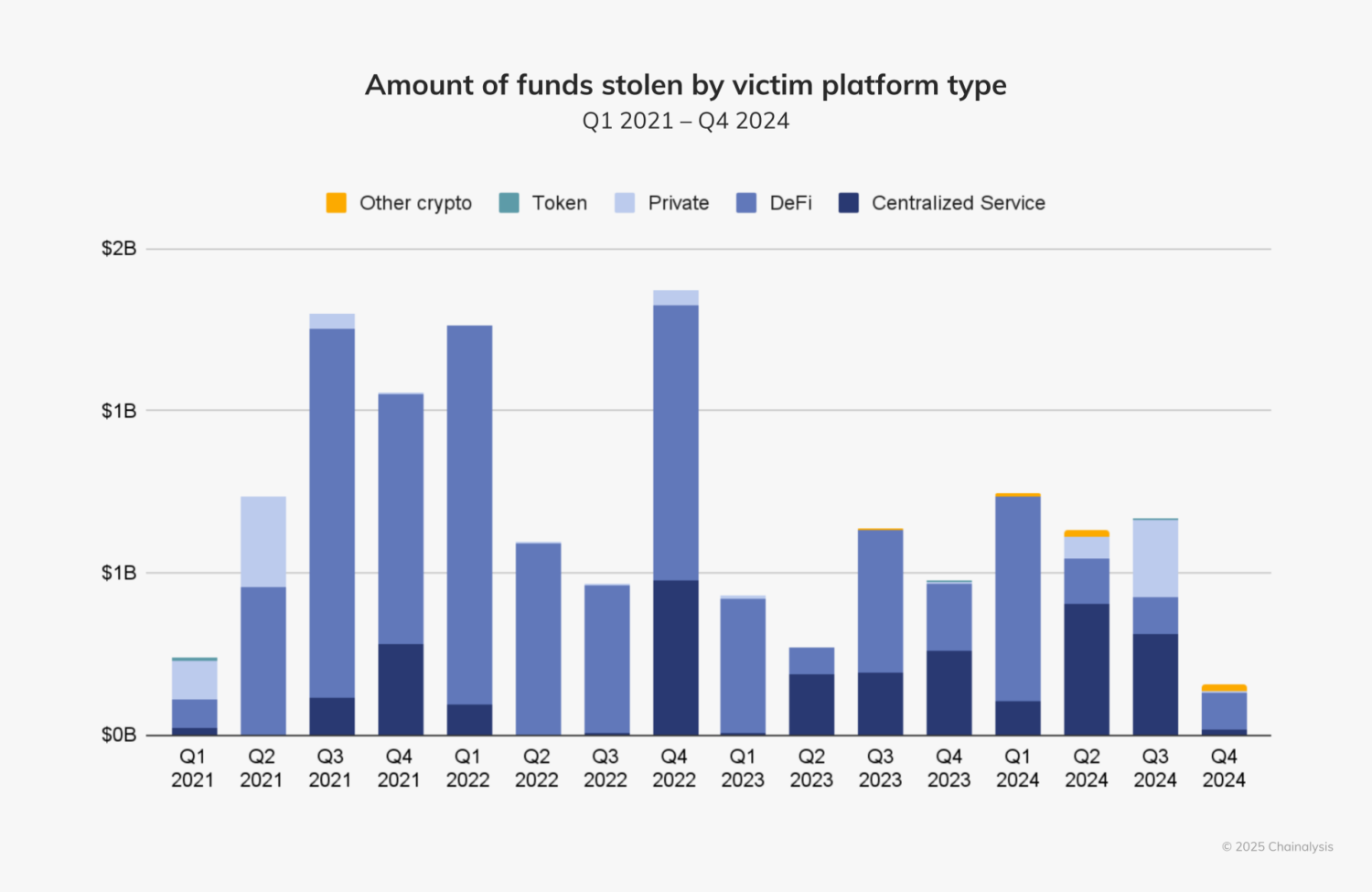

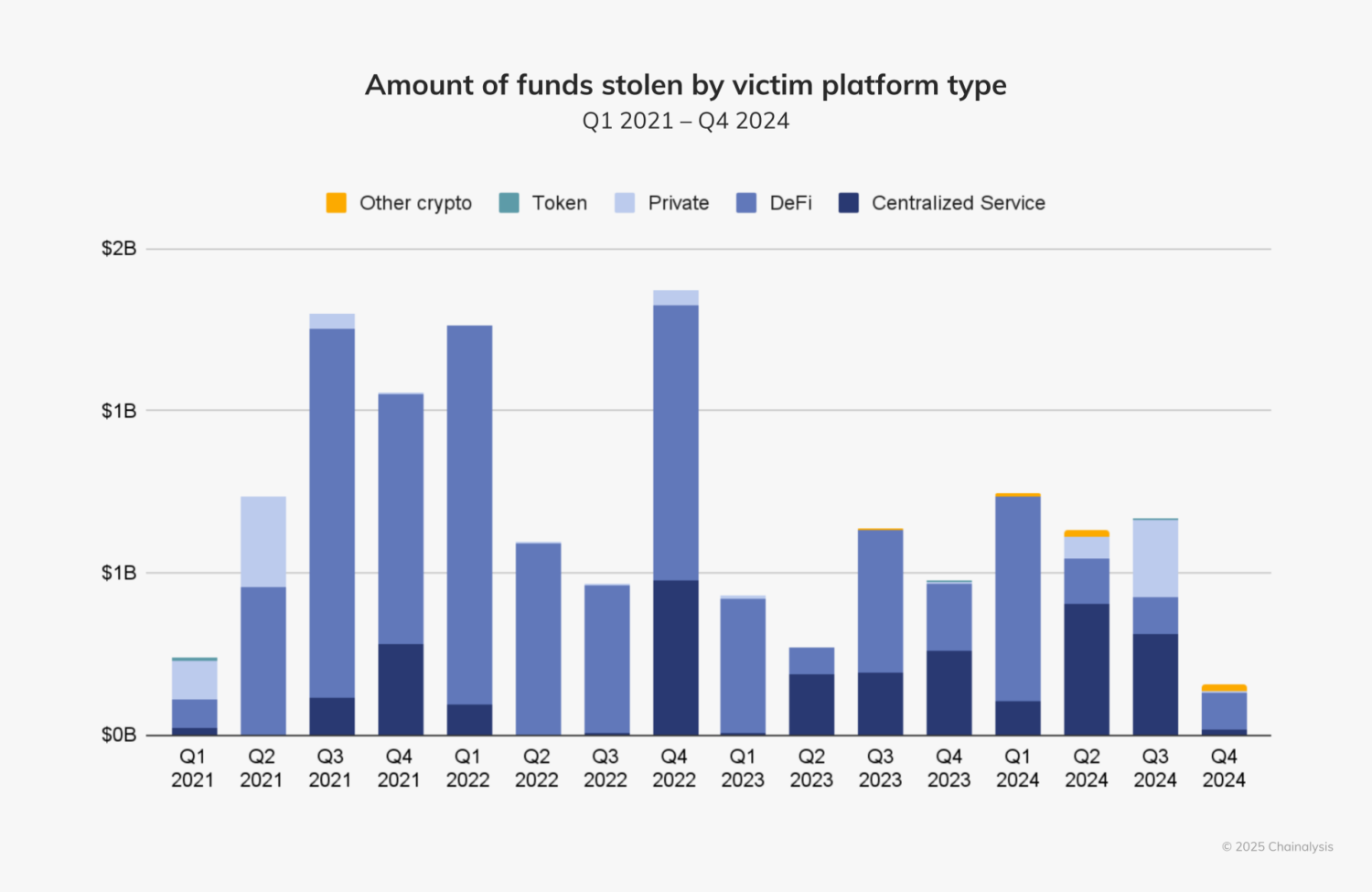

被害に遭ったプラットフォームの種類別に見た盗難額についても、2024年には興味深いパターンが見られました。2021年から2023年のほとんどの四半期において、暗号資産のハッキングの主な標的は分散型金融(DeFi) プラットフォームでした。開発者が急速な成長と市場への製品投入を優先し、セキュリティ対策の実施を後回しにする傾向があるため、 DeFiプラットフォームは脆弱になりやすく、ハッカーにとって格好の標的となっている可能性があります。

2024年第1四半期には、盗まれた資産の大部分を分散型金融(DeFi)が占めていましたが、第2四半期と第3四半期には、中央集権型サービスが最も標的となりました。中央集権型サービスのハッキングには、DMMビットコイン(2024年5月、3,500,000,000,000,000,000,000,000,000,000,000,000,000,000,000,000,000,000,000.00

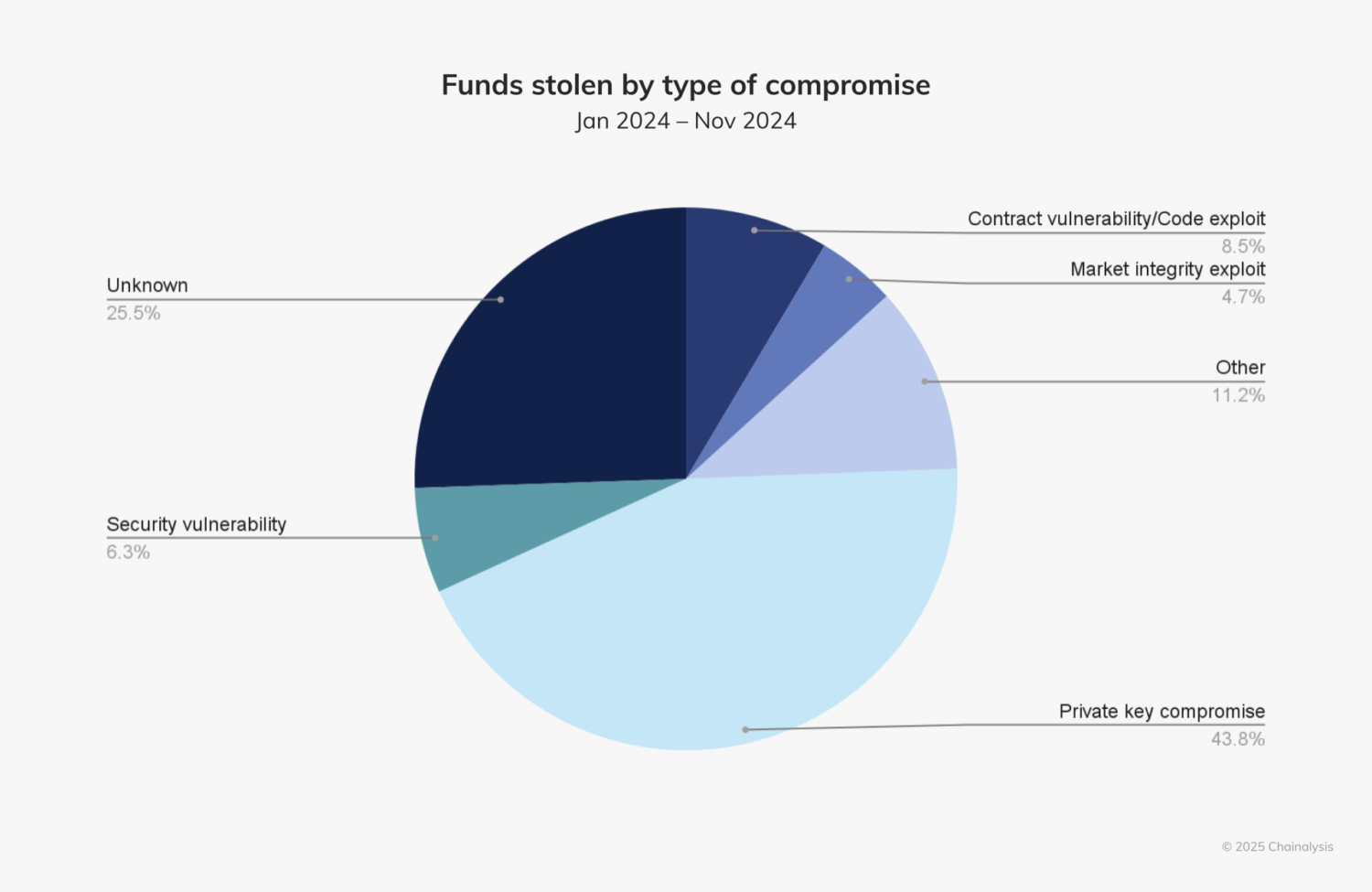

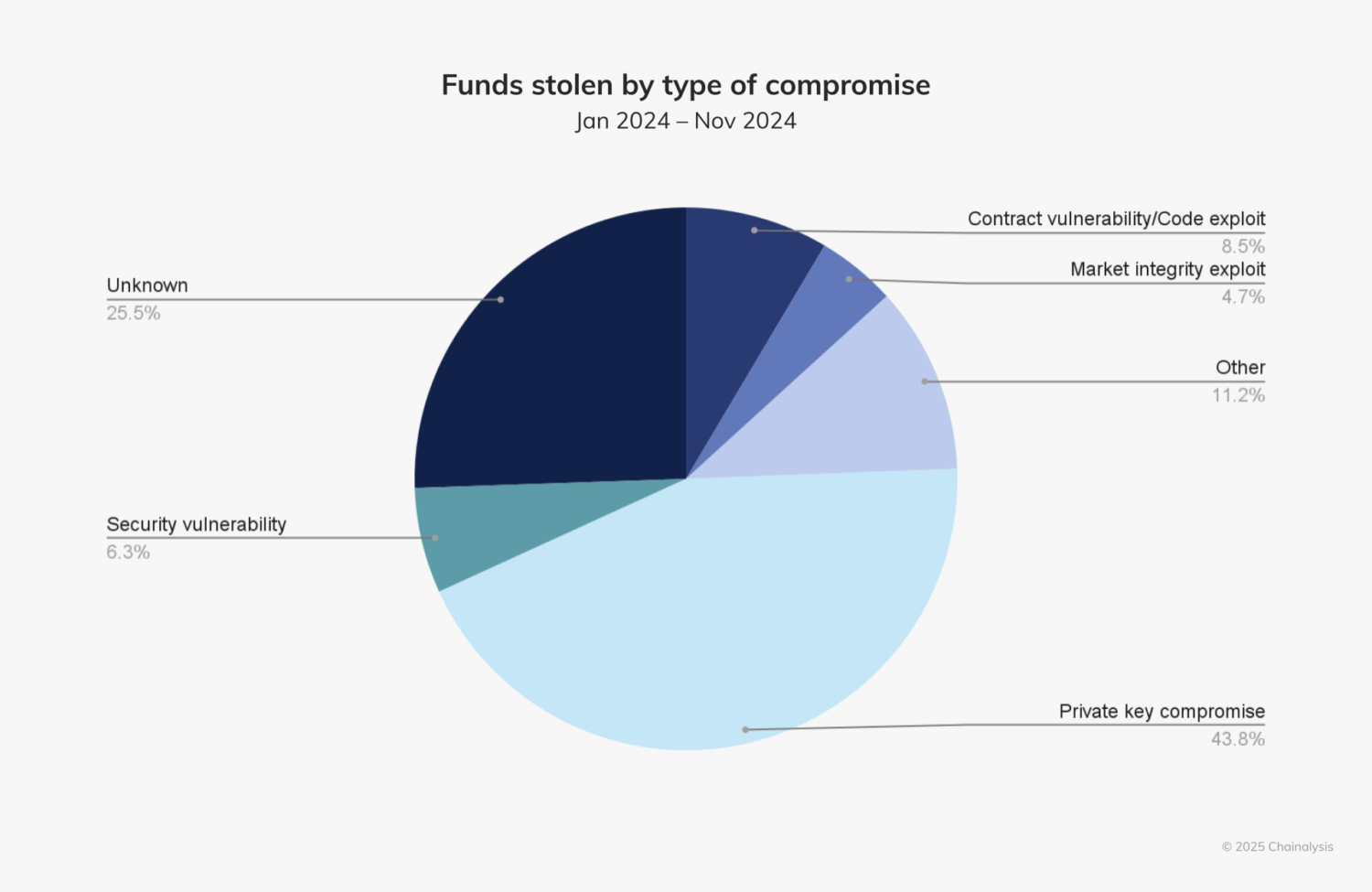

分散型金融(DeFi)から中央集権型サービスへのこの焦点のシフトは、ハッキングで一般的に悪用されるメカニズム、例えば秘密鍵の保護の重要性の高まりを浮き彫りにしています。20 24年には、盗まれた暗号資産の43.8%が秘密鍵の侵害によるものでした。ビスでは、ユーザーの資産へのアクセスを管理しているため、秘密鍵のセキュリティを確保することが極めて重要です。中央集権型取引所はユーザーの資産を大量に管理しているため、秘密鍵が侵害された場合の影響は甚大なものとなります。 3億500万ドル相当のDMMビットコインがハッキングされた事件は、現在までに発生した暗号資産の侵害事件の中でも最大規模のものの1つであり、秘密鍵の管理ミスや適切なセキュリティ対策の欠如が原因で発生した可能性もあります。

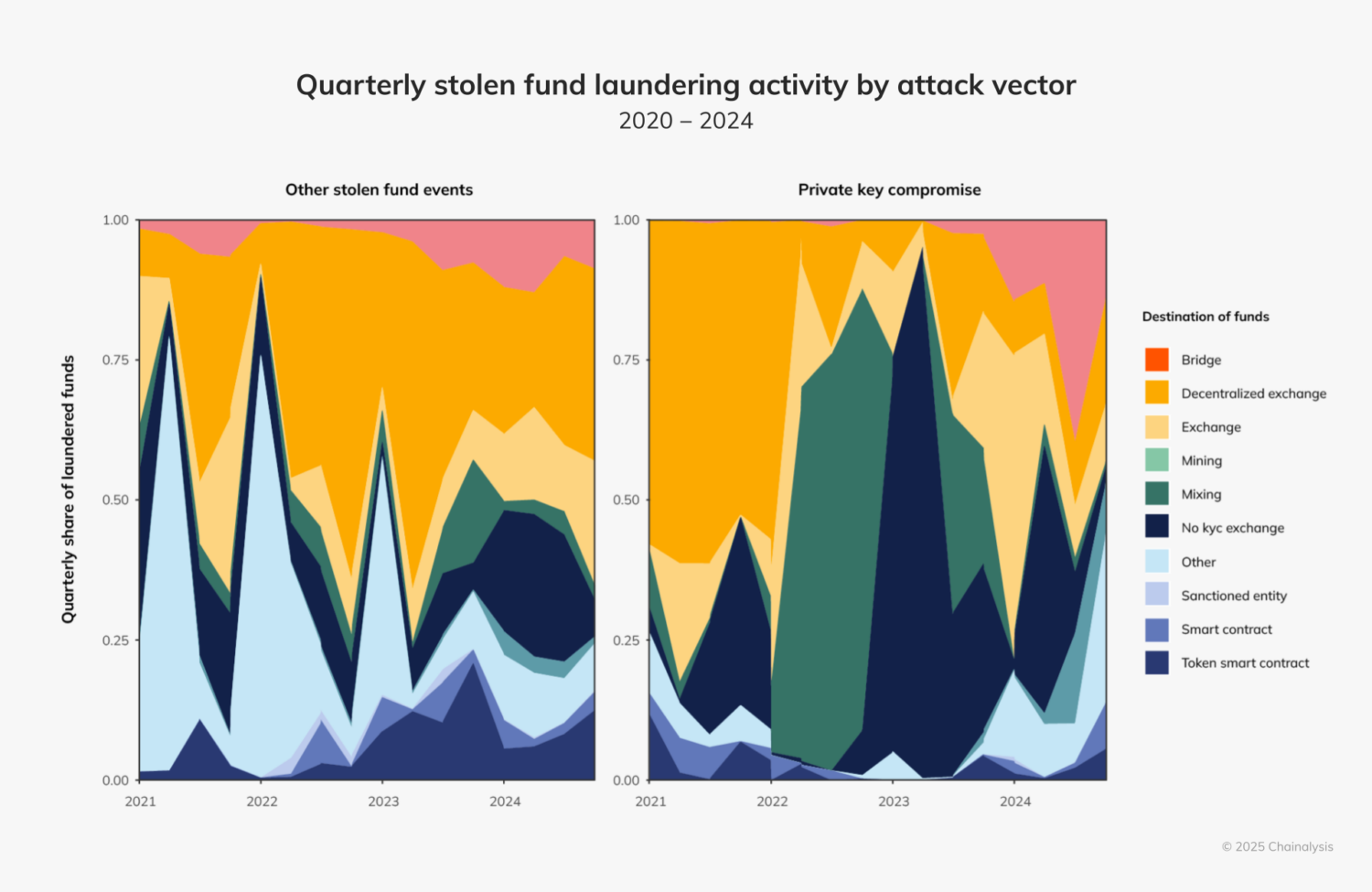

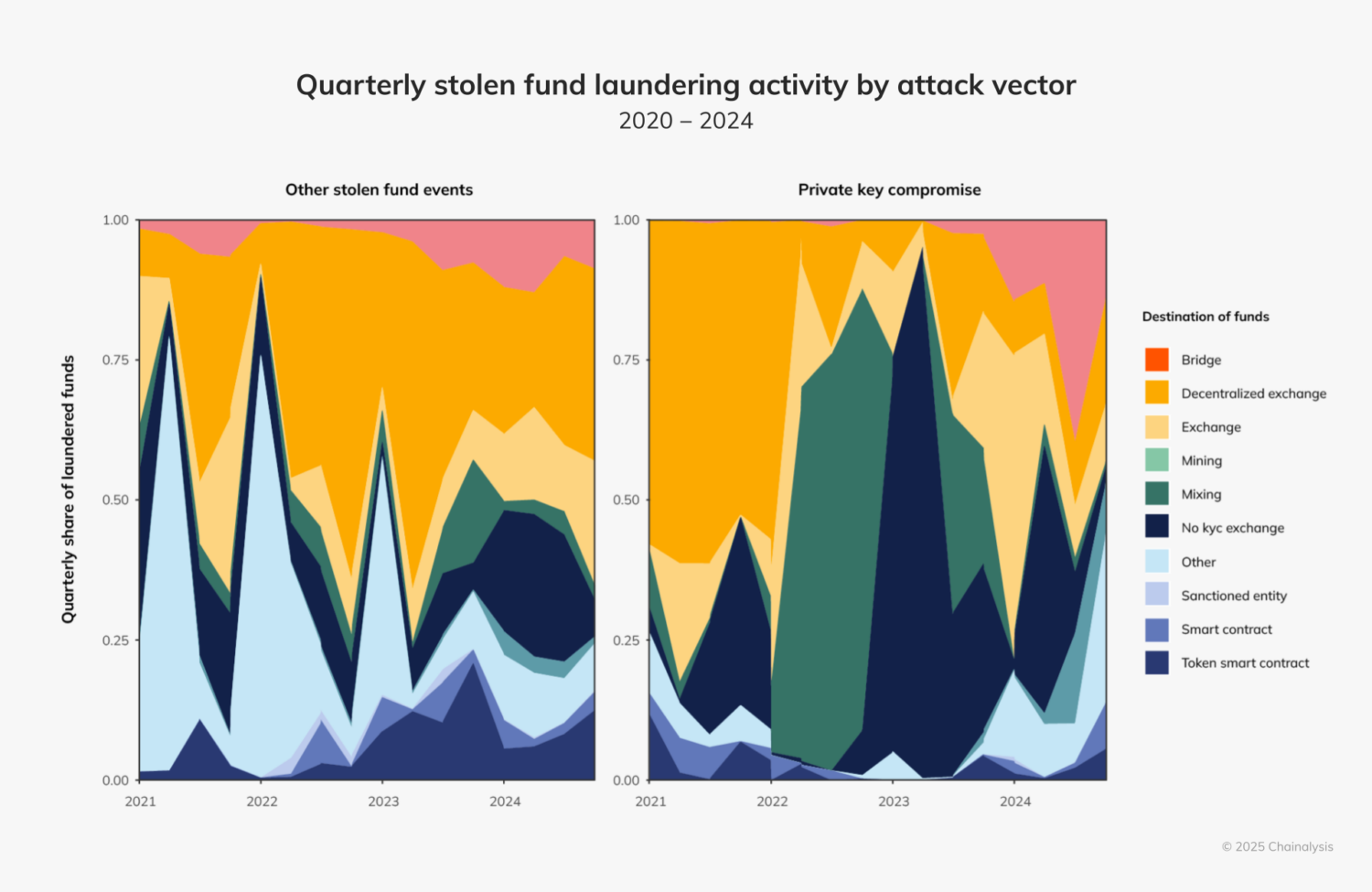

秘密鍵を侵害した後、悪意のある行為者は、トランザクションの痕跡を分かりにくくし、追跡を複雑にするために、分散型取引所(DEX)やマイニングサービス、またはミキシングサービスを通じて盗んだ資金を洗浄することがよくあります。2024 年には、秘密鍵を 盗んだハッカーによる資金動は、他の攻撃ベクトルを利用するハッカーによる資金洗浄活動とは大きく異なることが分かるでしょう。例えば、秘密鍵を盗んだ後、これらのハッカーは、ブリッジやミキシングサービスを利用することが多くありました。他の攻撃ベクトルでは、資金洗浄にはDEXの方がより多く利用されていました。

2024年の暗号資産ハッキングの傾向、北朝鮮の活動、Hexagat eが機械学習モデルを使用して不審なハッキング行為を事前に検出するケイパビリティにづexagateは最近、Chainalysisによって買収されました。

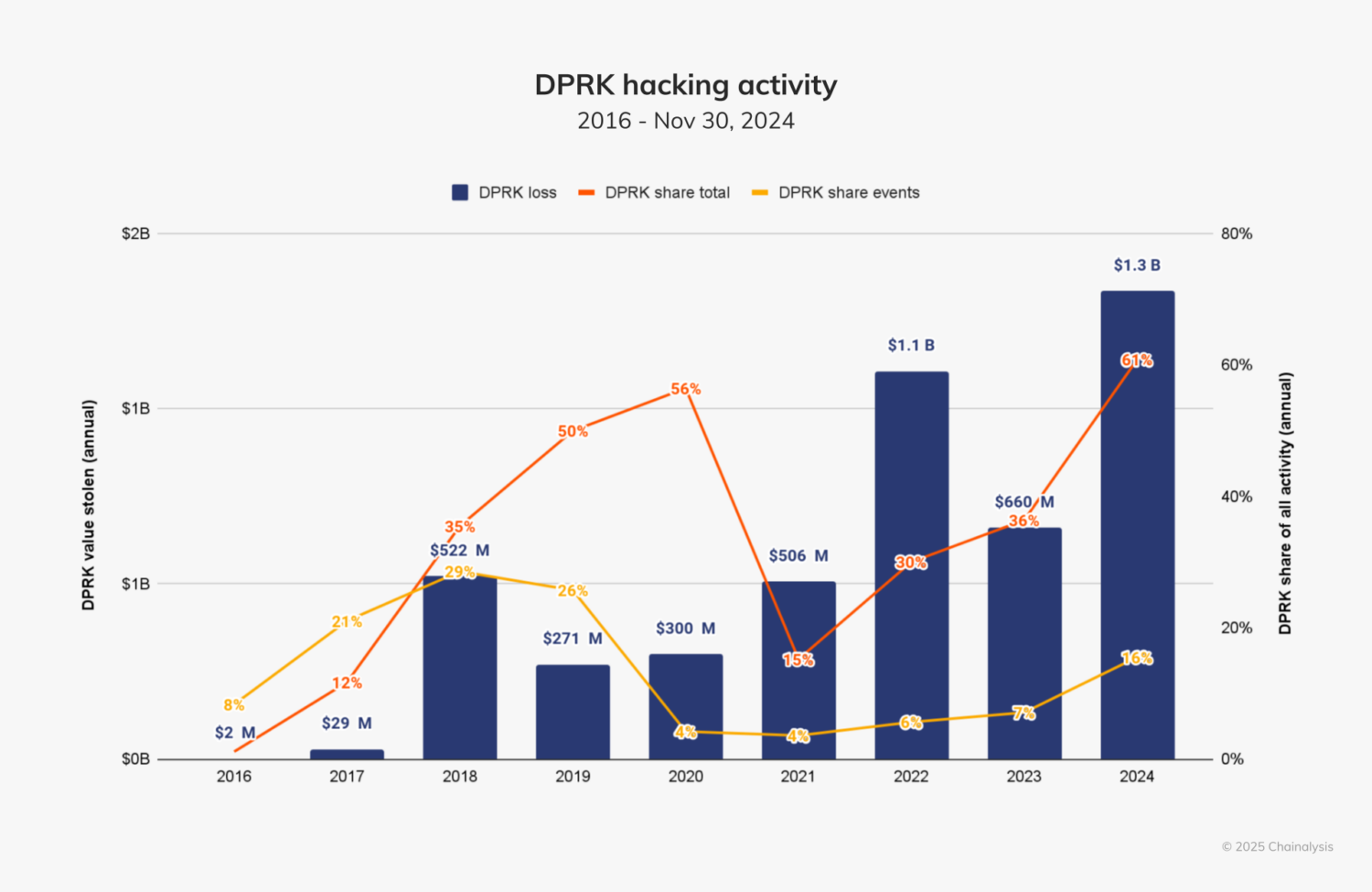

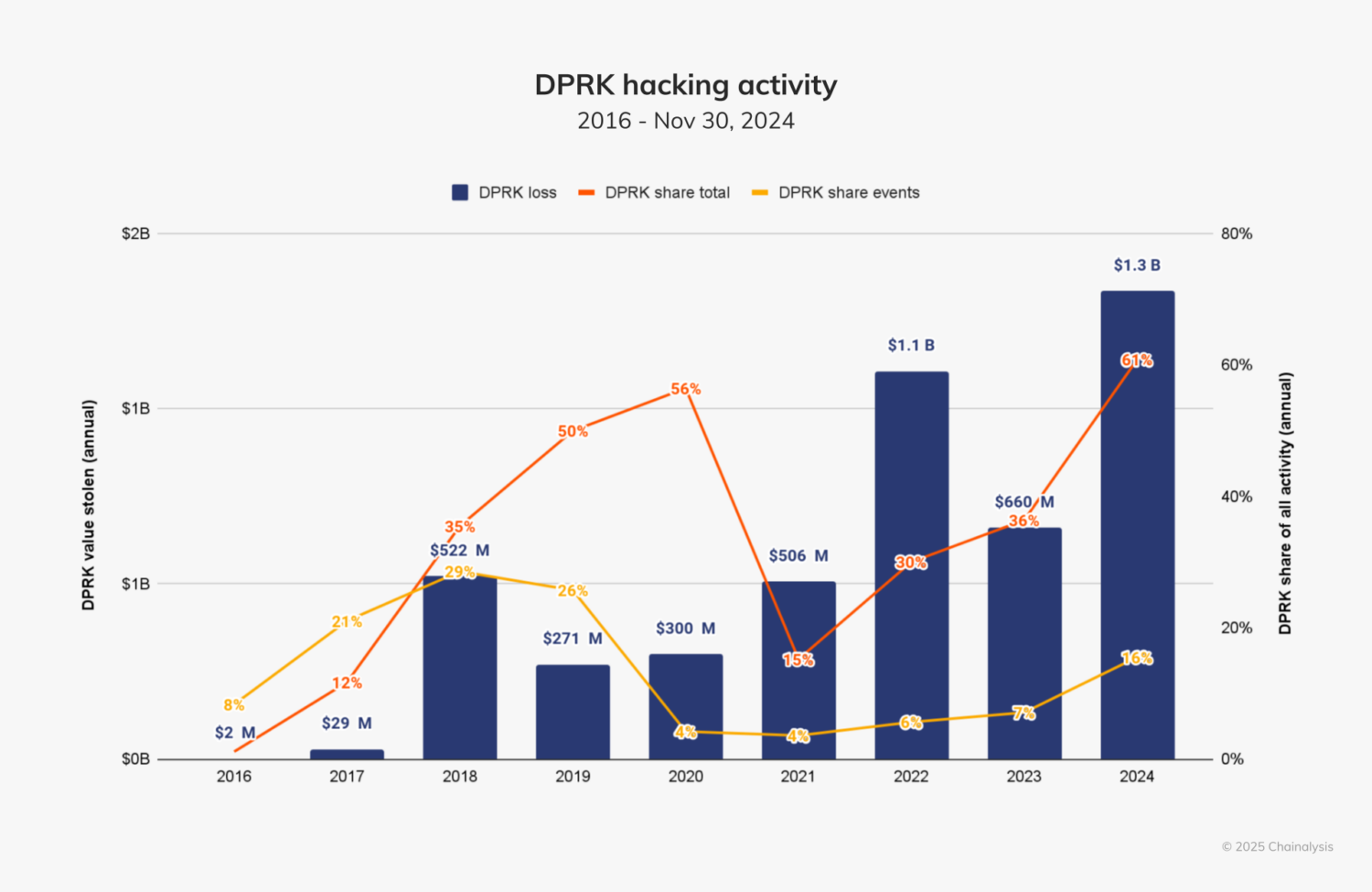

2024暗号資産取引所の被害額は過去最大級に

北朝鮮とつながりのあるハッカー集団は、高度で執拗な諜報活動で悪名高く、国家が支援する活動の資金調達や国際制裁の回避を目的に、高度なマルウェア、ソーシャルエンジニアリング、暗号資産の盗難を頻繁に利用しています。米国および国際当局は、平壌が盗んだ暗号資産を大量破壊兵器および弾道ミサイル計画の資金調達に利用し、際安全保障を脅かしていると評価しています。2023年には、北朝鮮関連のハッカーが20件の事件で約6億6,050万ドルを盗み、2024年には47件の事件で13億4,000万ドルが盗まれ、盗まれた金額は102.88%増加しました。これらの数字は、その年に盗まれた総額の61%、総事件数の20%を占めていま。

昨年の報告書では、北朝鮮が20件のハッキングで10億ドルを盗んだと発表しました。さらに調査を進めた結果、以前は北朝鮮の犯行と断定していた大規模ハッキングの一部は、もはや関連性がない可能性が高いと判断し、6億6,050万ドルに減少しました。しかし、北朝鮮によるものと特定されたその他の小規模ハッキングを特定したため、事件の総数は変わりません。当社は、新たなオンチェーンおよびオフチェーンの証拠を入手するにつれ、北朝鮮関連のハッキング事件の評価を常に再評価していく方針です。

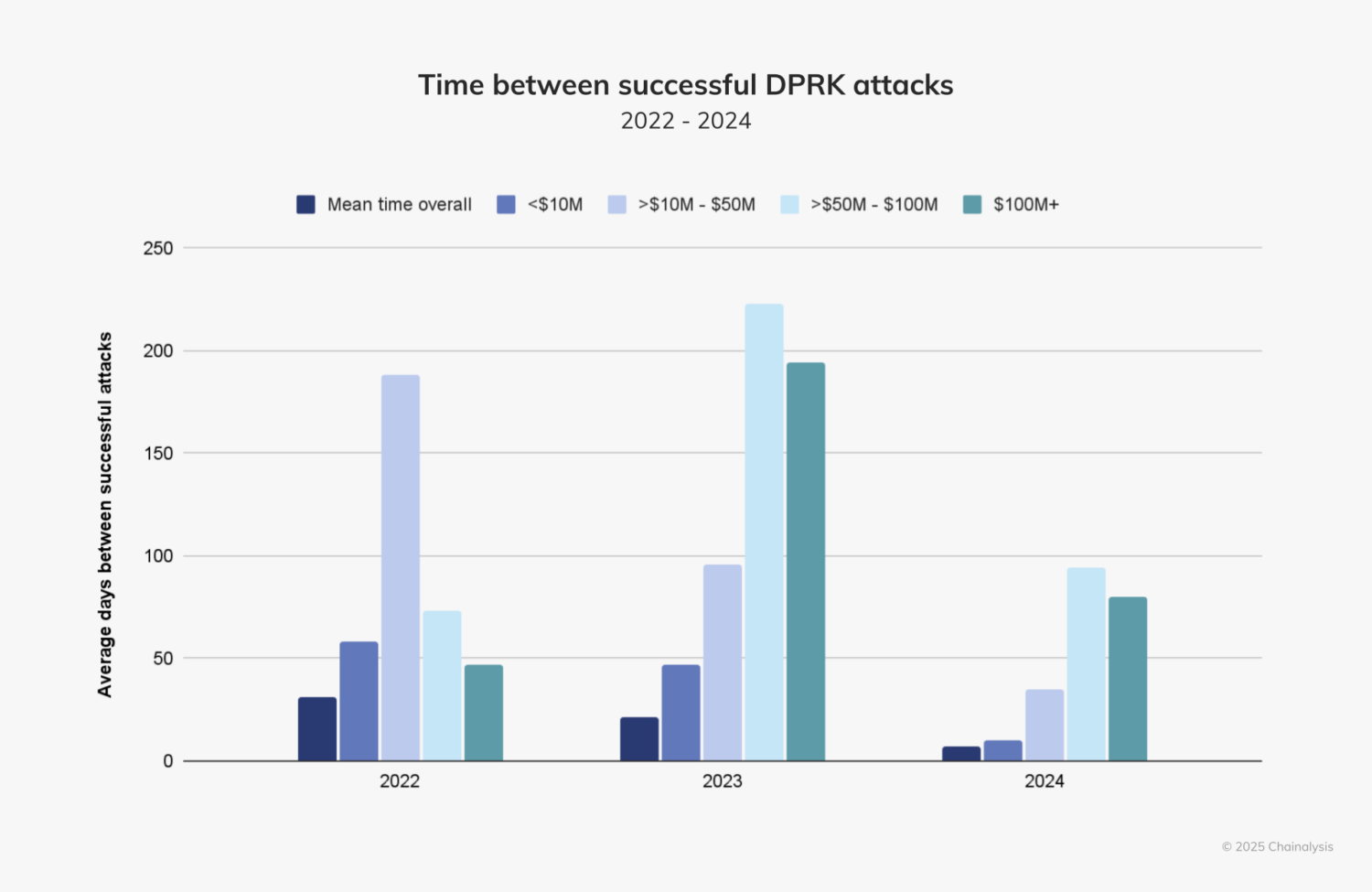

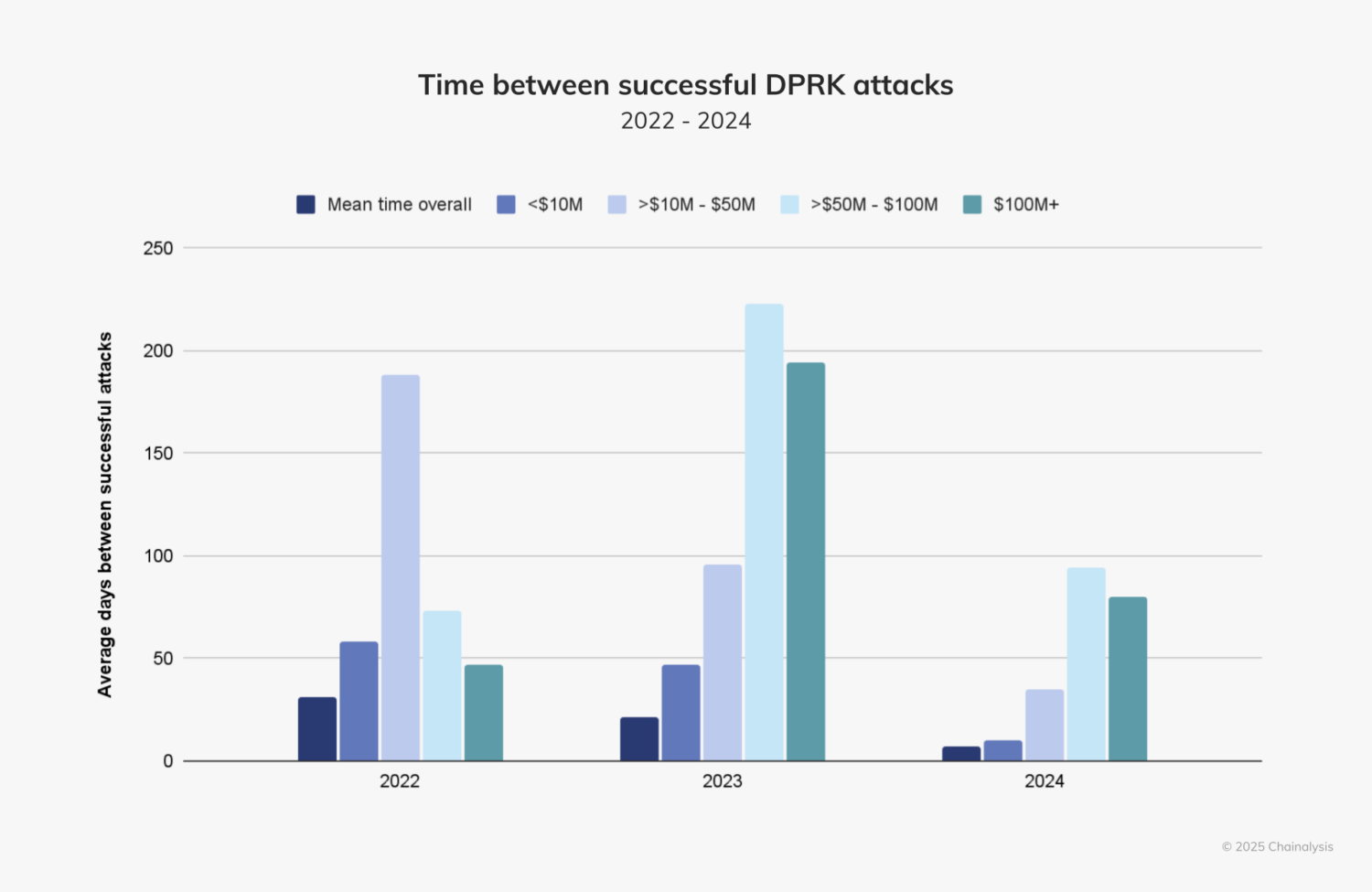

残念ながら、北朝鮮による暗号資産攻撃はますます頻繁になっているようです。以下の図では、エクスプロイトの規模別に北朝鮮による攻撃成功までの平均時間を調査し、すべての規模の攻撃で前年比の減少が見られることが分かりました。特に、5000万ドルから1億ドルの攻撃と1億ドルを超える攻撃は、2023年よりも2024年の方がはるかに頻繁に発生しており、北朝鮮が大規模なエクスプロイトをより巧みに、より迅速に行うようになっていることを示唆しています。これは、過去2年間とは対照的であり、その間は、エクスプロイトごとの利益は5000万ドル未満となることが多くありました。

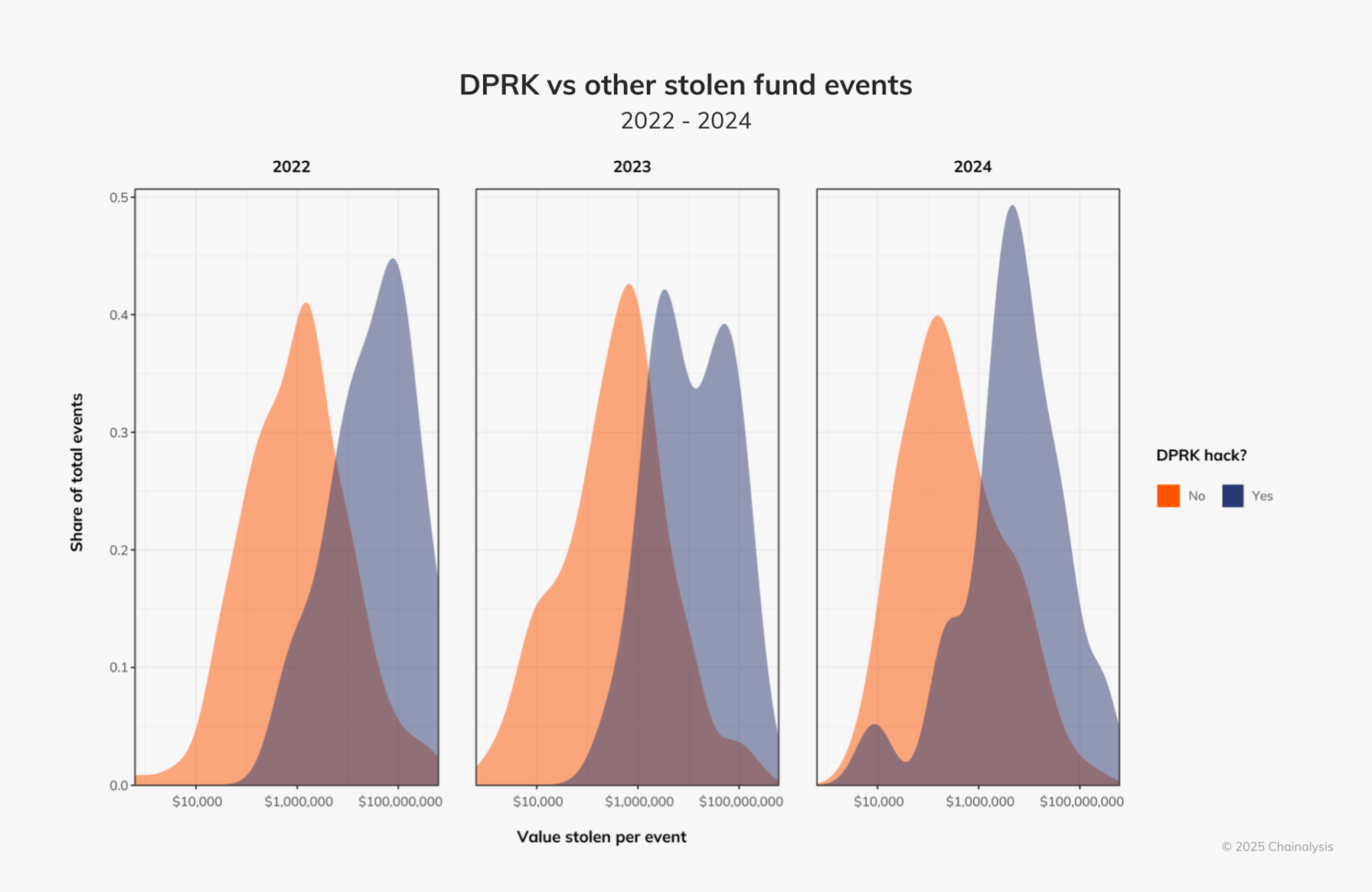

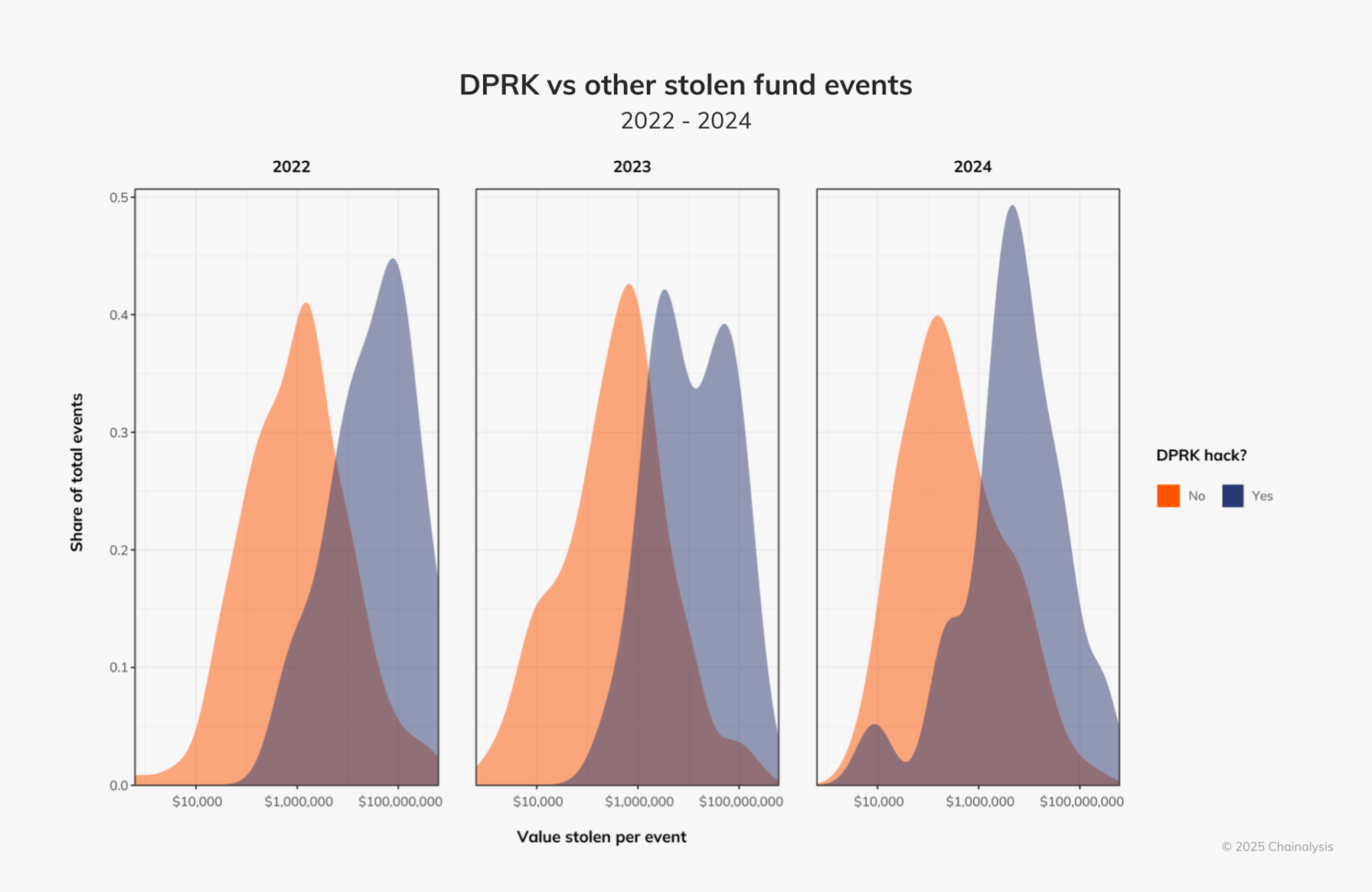

朝鮮の活動を、当社が測定した他のすべてのハッキングと比較して調査したところ、過去3年間、北朝鮮がほとんどの大型エクスプロイトの責任を一貫して担っていることが明らかになりました。 興味深いことに、2024イトの支配は続きましたが、1万ドル前後の低額ハッキングの件数も増加しています。

これらのイベントの一部は、暗号資産やWeb3企業への侵入を増加させ、それらのネットワーク、業務、および整合性を侵害している北朝鮮のIT労働者と関連しているようです。これらの労働者は、偽の身元、第三者による採用仲介、リモートワークの機会を悪用するなど、高度な戦術、技術、手順(TTP)を駆使してアクセスを試みる場合がよくあります。最近では、米国企業にリモートIT労働者として雇用され、機密情報を盗み、雇用主を恐喝することで8800万ドル以上を稼いだ北朝鮮国籍の14人を、米国司法省(DOJ)が起訴しました。

これらのリスクを軽減するために、企業は、必要に応じて重要な資産を保護するための強固な秘密鍵の衛生管理を維持しながら、経歴確認や身元確認を含む徹底した雇用デューデリジェンスを優先すべきです。

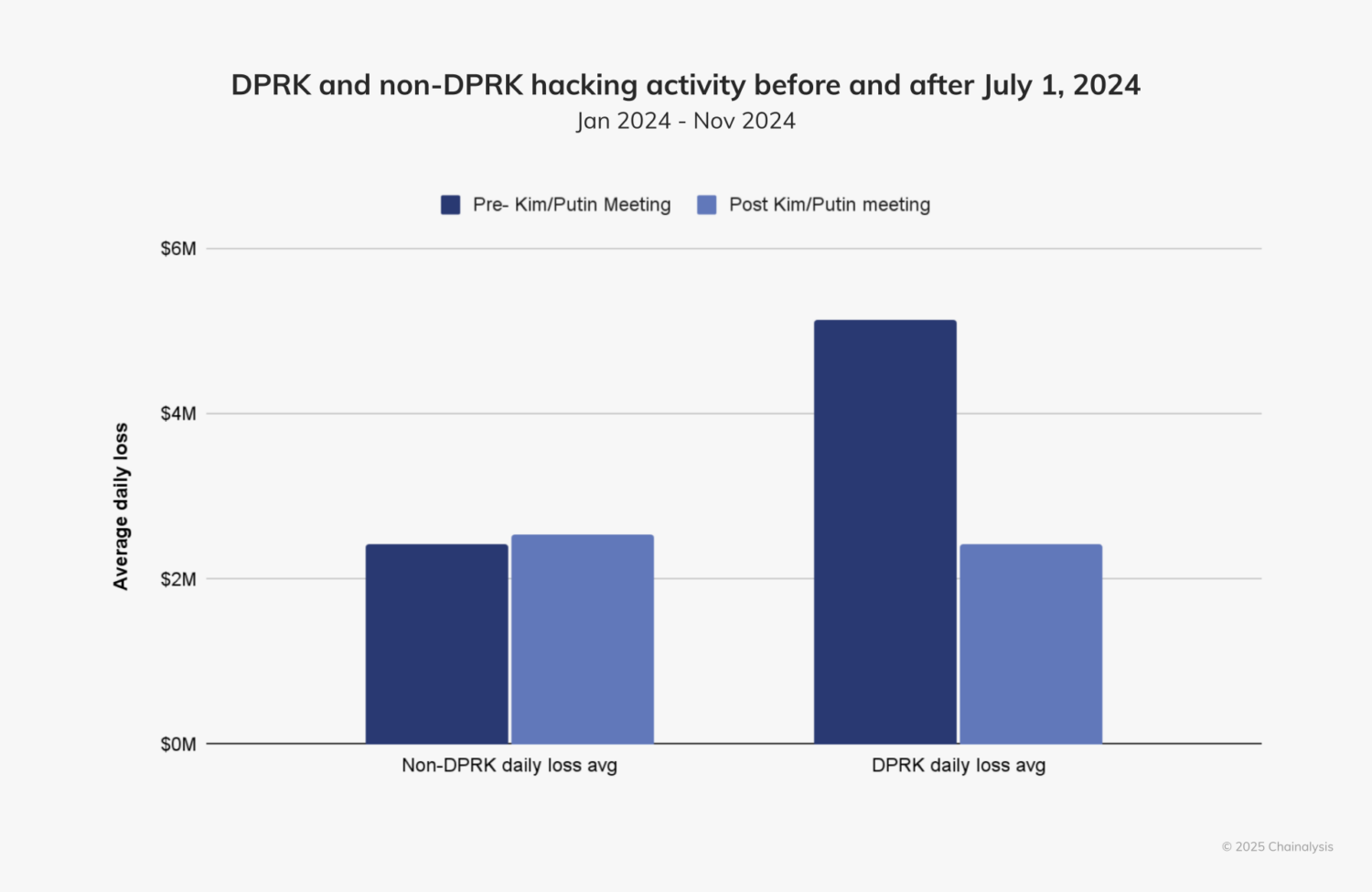

これらの傾向はすべて、北朝鮮にとって非常に活発な年になることを示唆していますが、その大半は年初に発生しており、全体的なハッキング活動は第3四半期と第4四半期に停滞しています。これは、前述の図表に示されているとおりです。

2024年6下旬、ロシアのプーチン大統領と北朝鮮の金正恩委員長は平壌で首脳会談を行い、相互防衛条約に署名しました。今年に入ってから、両国の同盟関係は深まっており、国連安全保障理事会(UNSC)の制裁措置のコンプライアンスに従って凍結されていた北朝鮮の資産から、ロシアが数百万ドルを放出しました。一方、北朝鮮はウクライナに軍を配備し、ロシアに弾道ミサイルを供給し、モスクワから高度な宇宙、ミサイル、潜水艦技術を求めていると伝えられています。

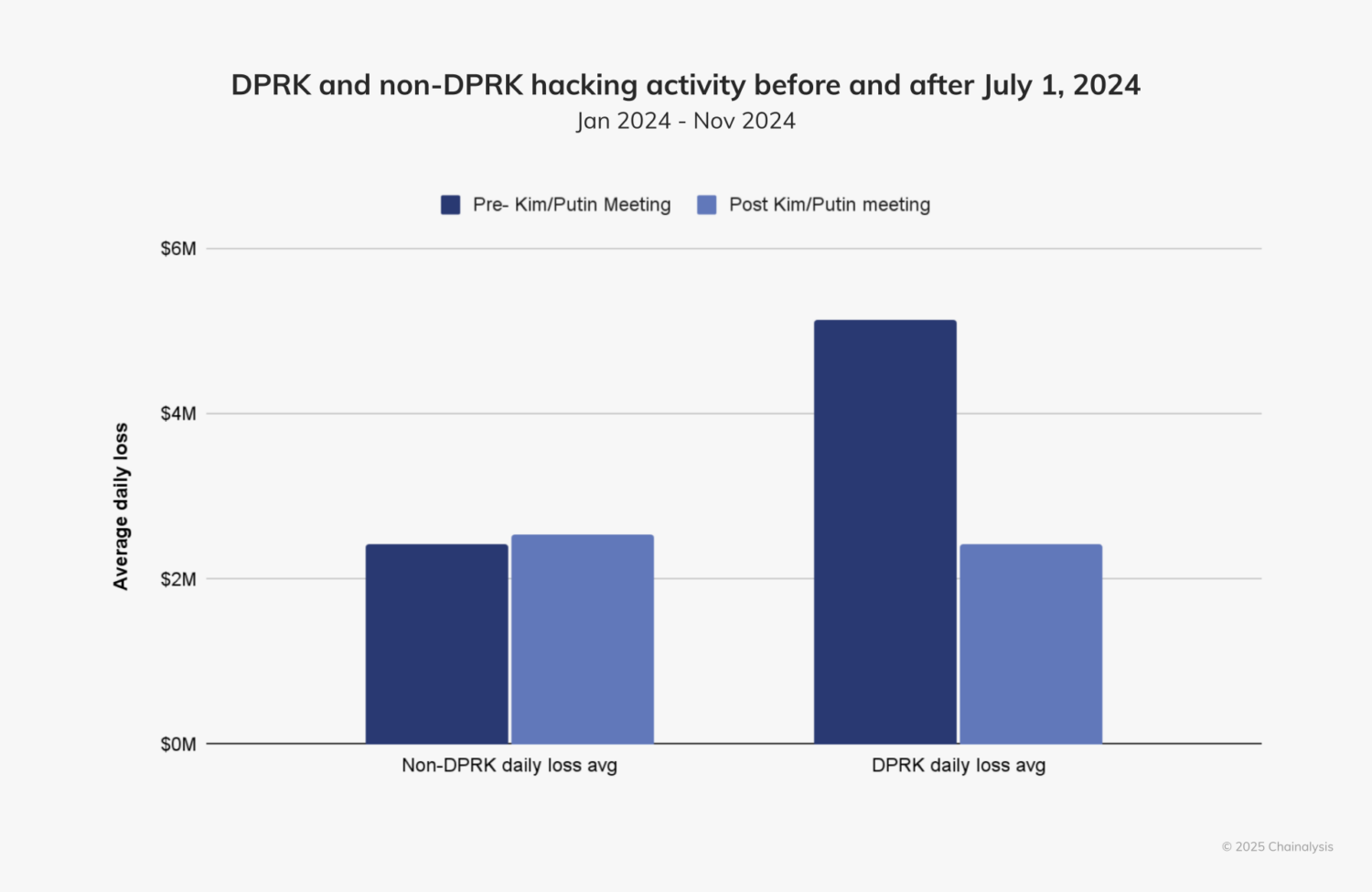

2024 7 days 1 year 2024た平均的な1日あたりの価値を比較すると、盗まれた資金額が大幅に減少していることが分かります。具体的には、以下の図に示されているように、北朝鮮による盗難額は首脳会談後に約53 .73% %増加しました。したがって、ウクライナ紛争に軍事資源を再配分するだけでなく、近年ロシアとの協力関係を劇的に強化している北朝鮮が、サイバー犯罪活動も変更した可能性もあります。

2024年7月1日以降の北朝鮮による盗難資金の減少は明らかであり、そのタイミングも際立っていますが、この減少が必ずしもプーチン大統領の平壌訪問と関連しているわけではないことに留意することが重要です。さらに、12月にいくつかのイベントが予定されており、それによって年末までにパターンが変化する可能性があり、攻撃者は休暇中に攻撃を仕掛けることが多いのです。

ケーススタディ: 北朝鮮によるDMMビットコインへの攻撃

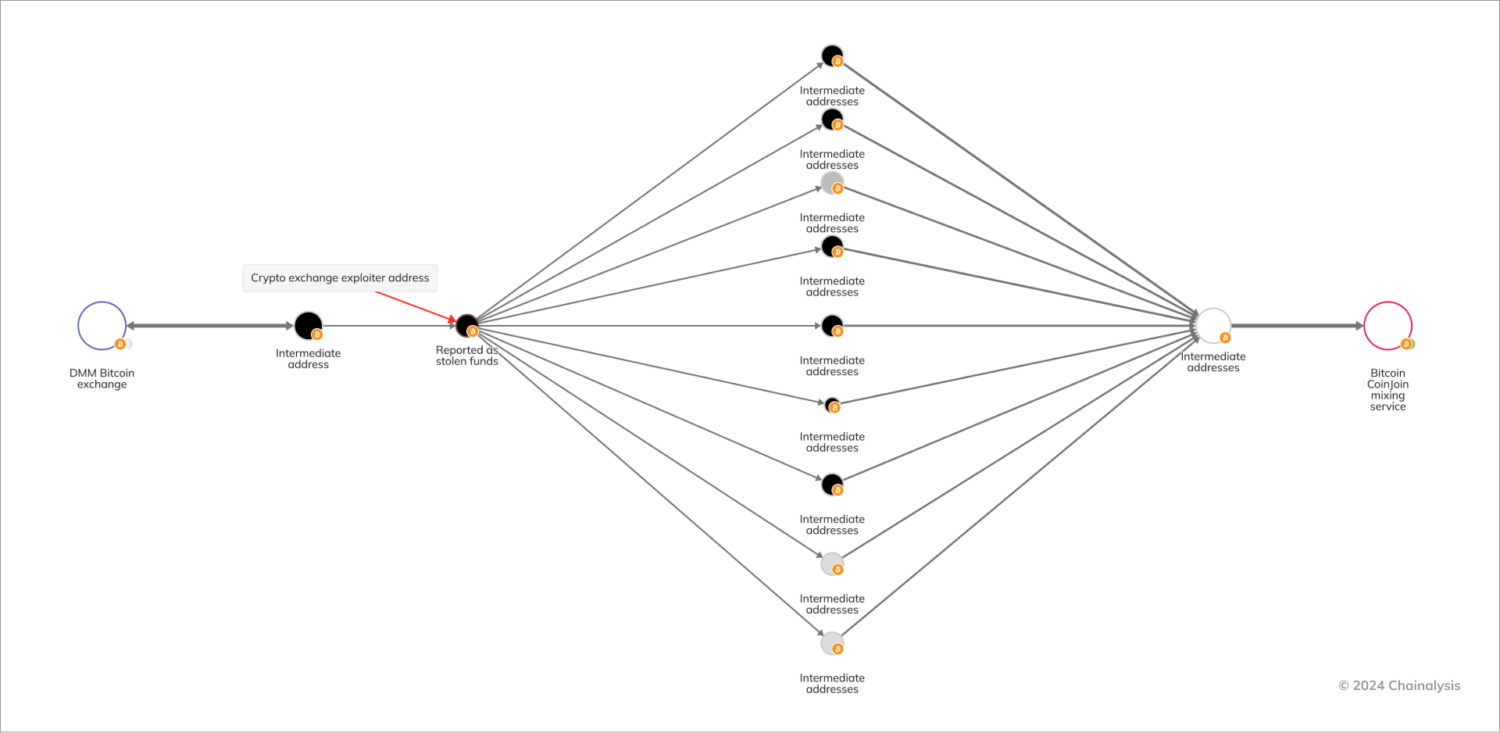

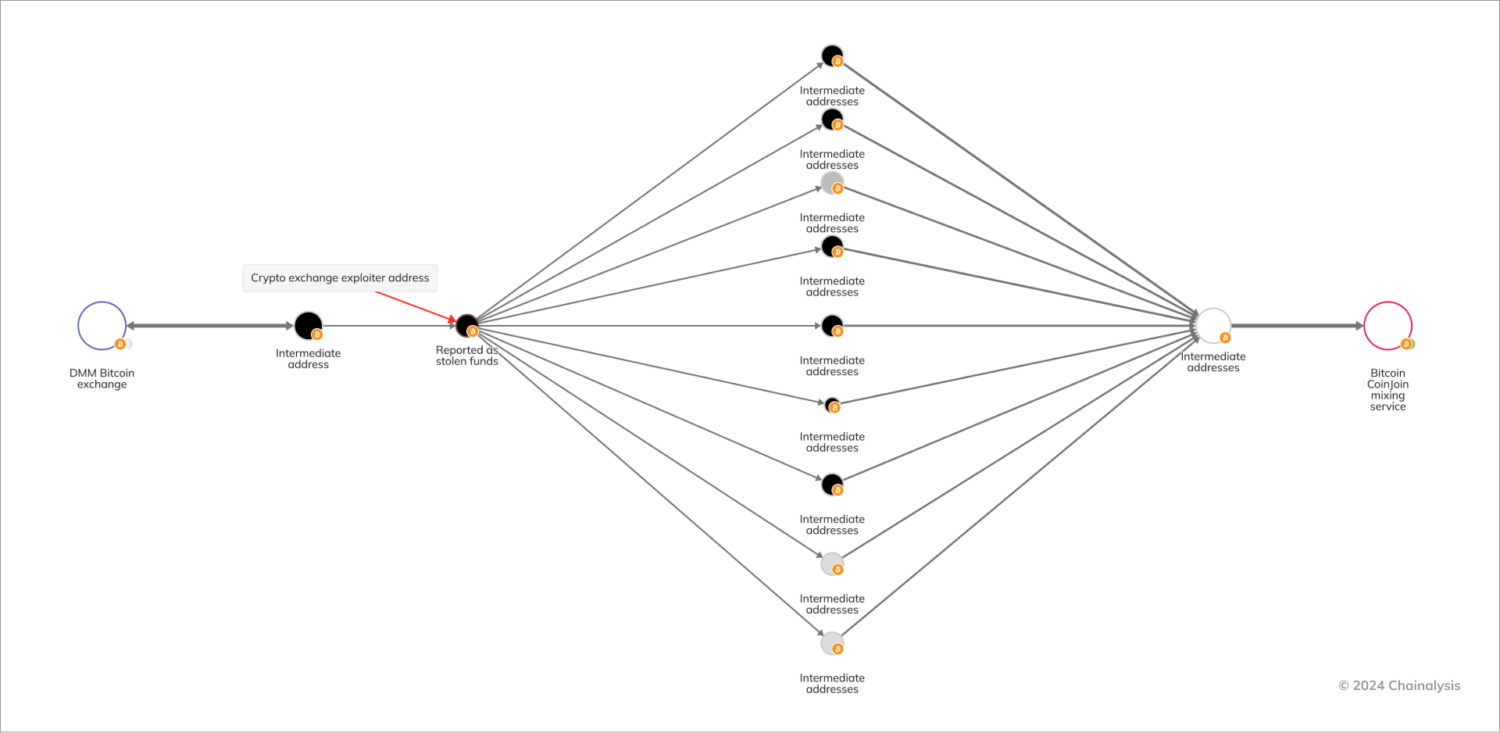

2024年に発生した北朝鮮関連のハッキングの顕著な例としては、日本の暗号資産取引所であるDMMビットコインがセキュリティ侵害を受け、当時3億500万ドル相当の約4,502.9 BTCを使。攻撃者はDMMが使用するインフラの脆弱性をターゲットとし、不正な引き出しにつながりました。これに対し、DMMはグループ会社の支援により同等の資金を調達し、顧客預金を全額補償しました。

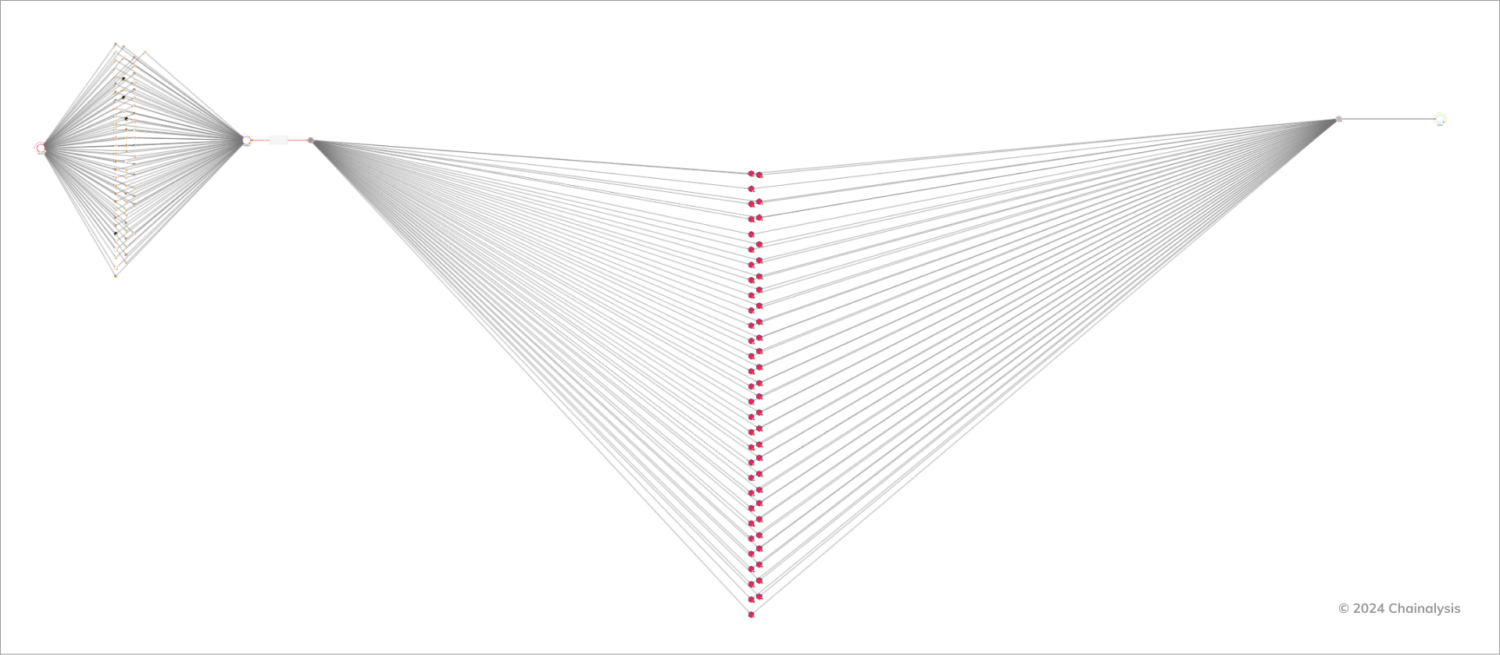

最初の攻撃後のオンチェーン上の資金の流れを分析することができました。これを2つのChainalysis Reactorグラフに分けて以下に示します。最初の段階では、攻撃者が数百万ドル相当の暗号資産をDMMビットコインから複数の中間アドレスに移動し、最終的にビットコインのinJoinミキシングサービスに到達したことが分かります。

CoinJoinミキシングサービスを用して盗んだ資金をうまく混ぜ合わせた後、攻撃者Huione Groupと提携するオンラインマーケットプレイスでぃGroupは、サイバー犯罪を助長する主要な存在であることが以前に明らかになっています。

ハッキングの規模とそれに伴う業務上の課題により、 DMMビットコイン社は2024年12月に取引所を閉鎖することを決定しました同社は、日本の金融コングロマリットであるSBIグループの子会社であるSBI VCトレードに資産と顧客口座を移行し、2025年3月までに移行を完了する予定です。幸いにも、次項で詳しく見ていくように、新興のツールや予測テクノロジーが、このような壊滅的なハッキングを未然に防ぐ可能性への道を開いています。

ハッキングを阻止するための予測モデルの活用

高度な予測テクノロジーは、潜在的なリスクや脅威をリアルタイムで検知することでサイバーセキュリティを変革し、デジタルエコシステムを保護するためのプロアクティブなアプローチを提供しています。 Chainalysisは最近、サイバーエクスプロイト、ハッキング、ガバナンスおよび財務リスクなどの脅威を検知し、軽減するWeb3セキュリティソリューションのリーディングプロバイダーであるHexagateを買収しました。 Hexagateチェーンアクションを取ることで、10億ドル以上の顧客資産の被害防止を既に行なっています。

Hexagateは、独自の検出テクノロジーと機械学習モデルを活用し、ブロックチェーンネットワーク全体で異常なトランザクションや悪意のある活動をリアルタイムで予測・検出します。スマートコントラクトとトランザクションを継続的にスキャンすることで、Hexagateのシステムは疑わしいパターンや潜在的なリスク、脅威を、それが財務上の損失を引き起こす前に特定します。分散型流動性プロバイダーであるUwU Lendを例に見てみましょう。

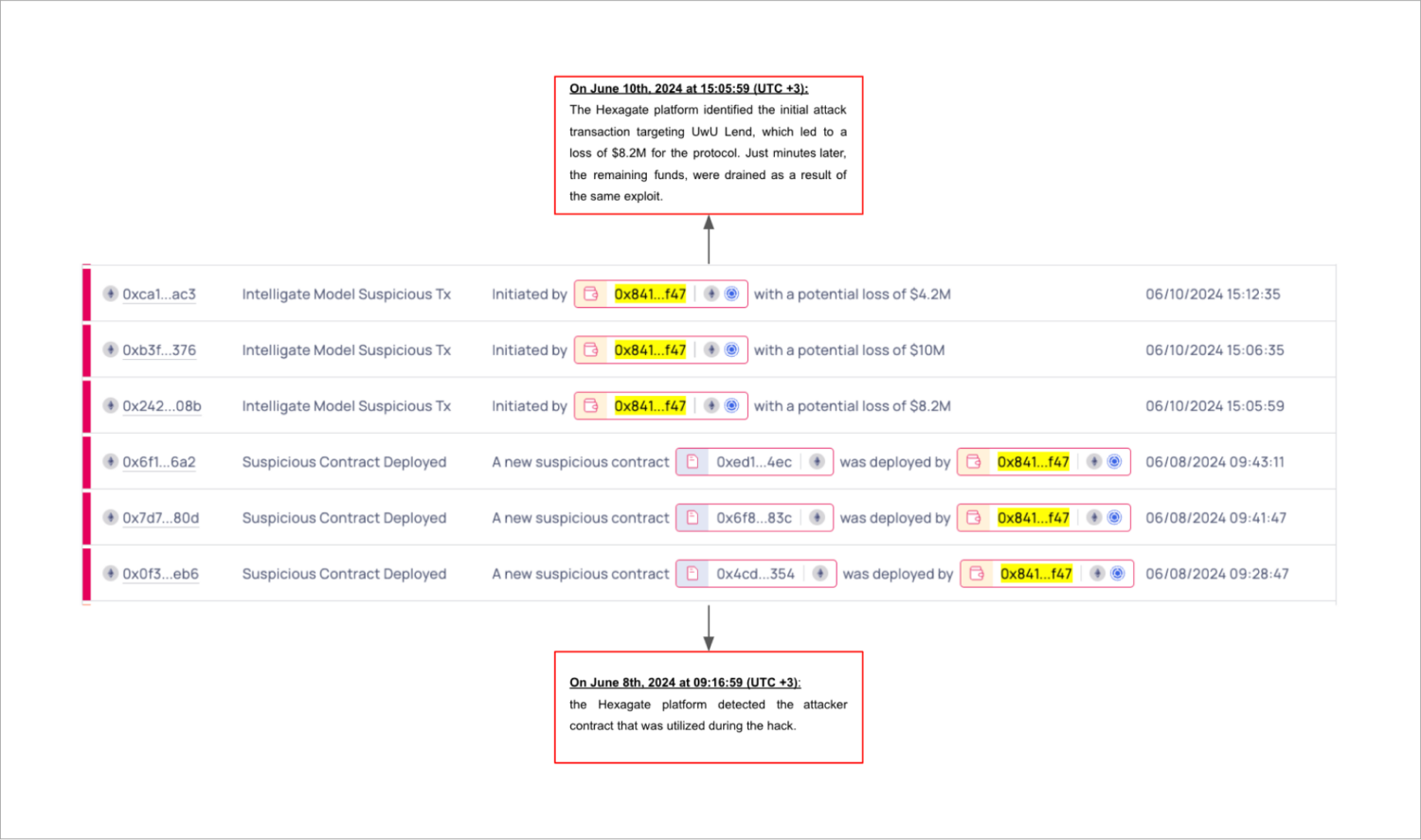

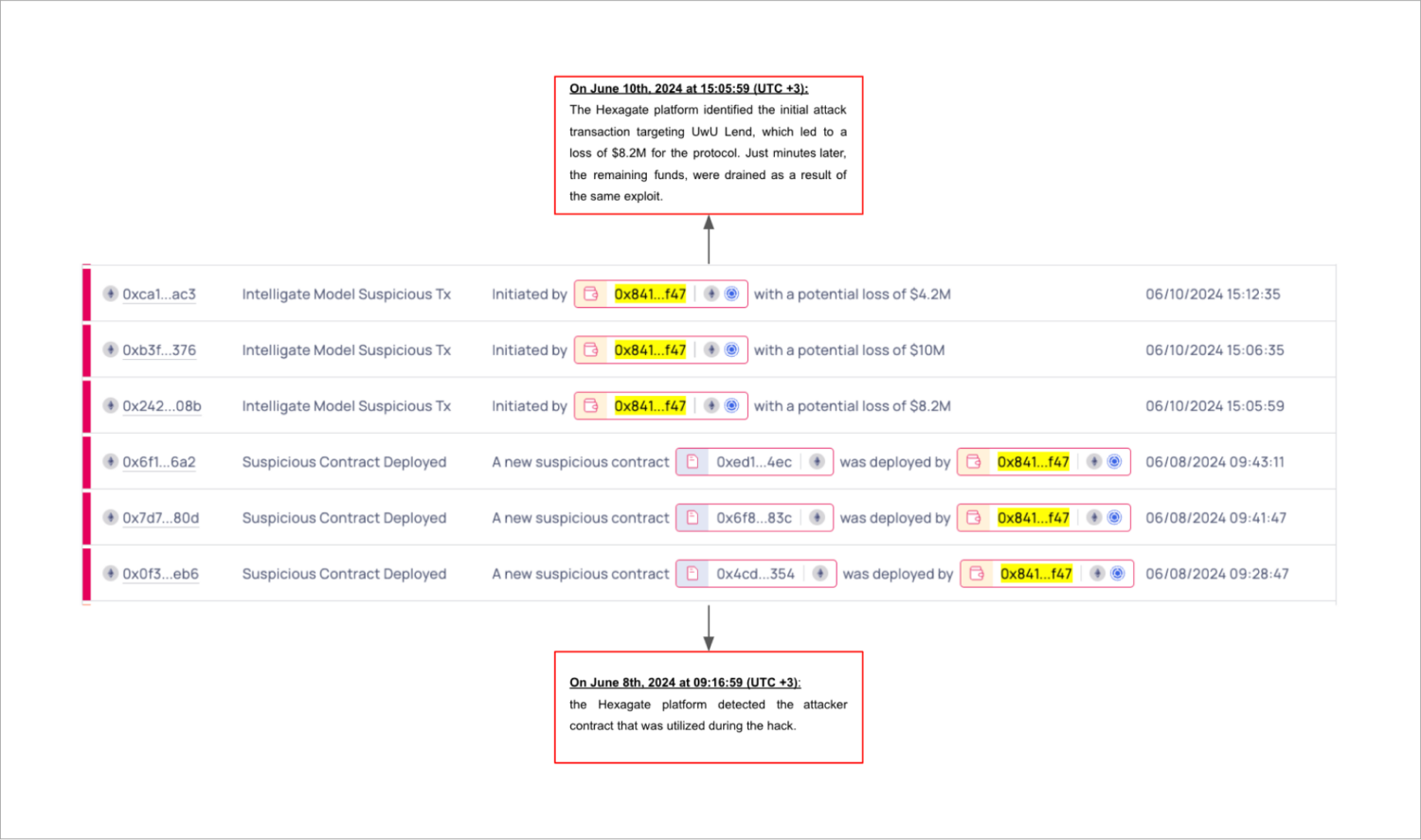

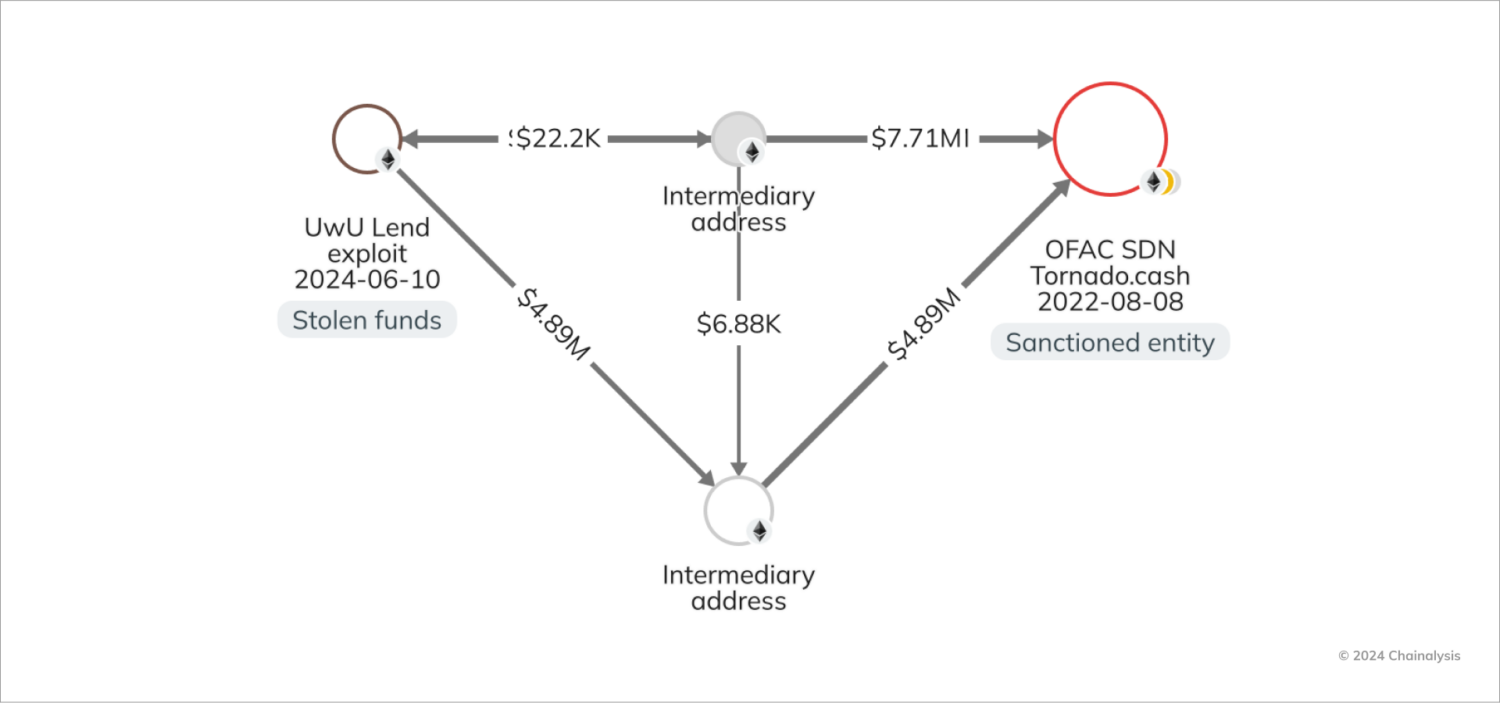

2024年6月10日、攻撃者は価格オラクルシステムを操作することで、UwU Ethena Staked USDe (sUSDe)の価格を変更するフラッシュローン攻撃を開始し、不正確な評価につながりました。その結果、攻撃者は7分間で数百万ドルを借り入れることができました。Hexagateが攻撃コントラクトを検知し、類似した展開が確認されたのは、悪用される2日ほど前のことでした。

攻撃コントラクトは、悪用される2日前にリアルタイムで正確に検出されましたが、その設計により、悪用されたコントラクトとの関連性はすぐに明らかになりませんでした。H exagateのセキュリティオラクルなどの追加ツールがあれば、この早期検出をさらに活用して脅威を軽減することができたでしょう。注目すべきは、820万ドルの損失をもたらした最初の攻撃は、その後の攻撃のわずか数分前に発生しており、これはもう一つの重大な兆候を示しています。

このようなオンチェーンへの重大な攻撃の前に警告を発するタイプのサービスは、業界関係者のセキュリティを大きく変える可能性を秘めており、高額なハッキング被害への対応ではなく、その防止を可能にするでしょう。

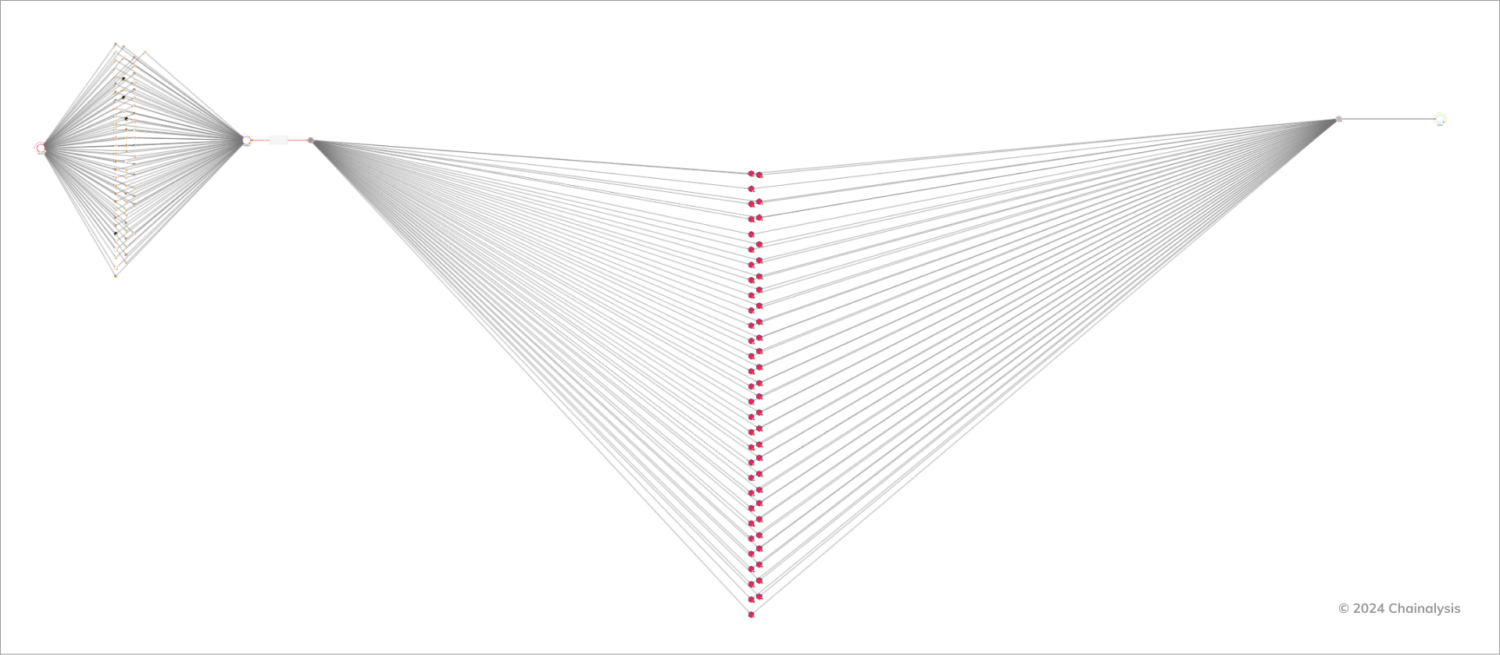

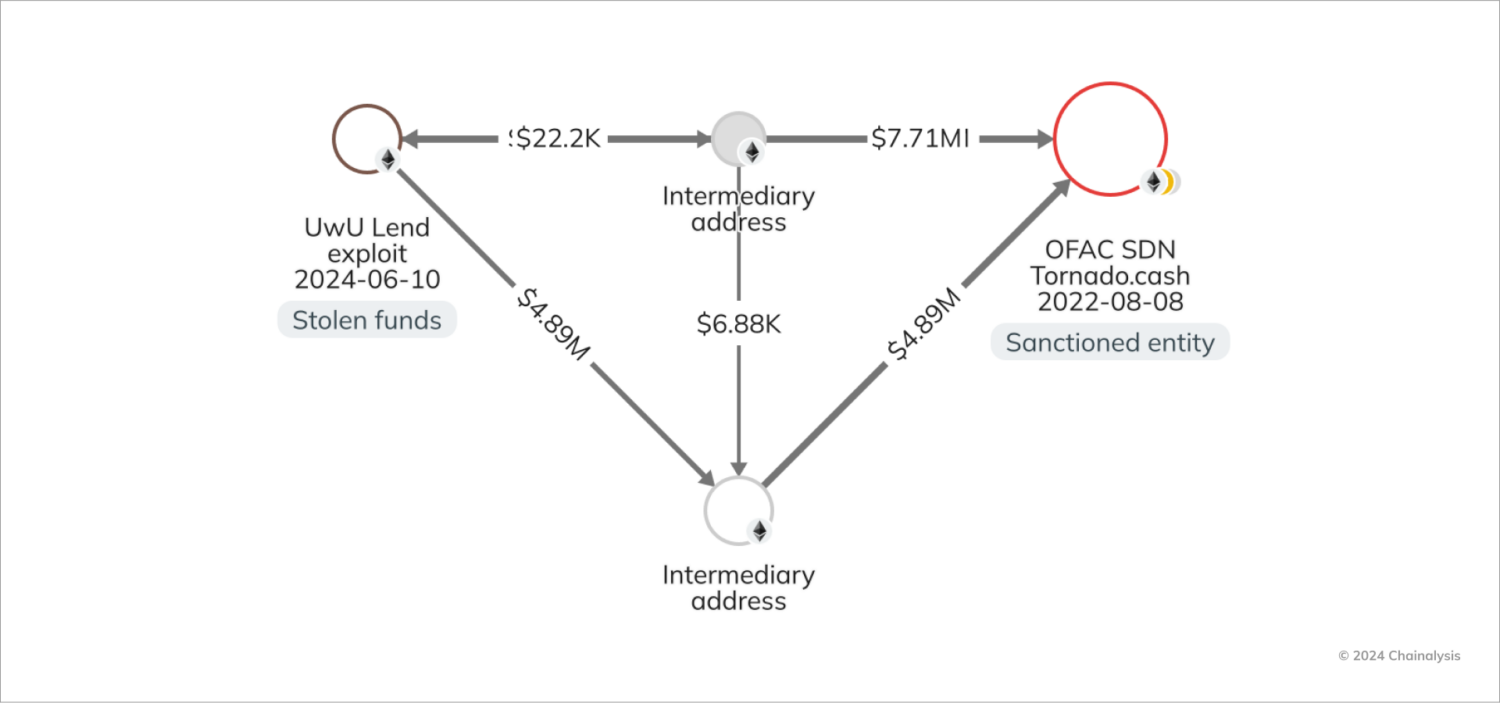

下のChainalysis Reactorのグラフでは、攻撃者が盗んだ資金を、OFACが制裁対象としたEthereumスマートコントラクトミキサーであるTornado Cash。

Reactorをお持ちであれば、このグラフをここから参照できます。

ただし、プロトコルが常に効果的に機能する適切なツールを備えているとは限らないため、これらの予測モデルにアクセスできるだけではハッキングを確実に防止できるわけではないことに注意する必要があります。

強固な暗号資産セキュリティの必要性

2024する必要性を浮き彫りにしています。暗号資産の盗難規模は、2021年と2022年の水準にはまだ戻っていませんが、上述の復活は、既存のセキュリティ対策のギャップと、新たな悪用手法への適応の重要性を浮き彫りにしています。これらの課題に効果的に対処するには、官民の協力体制が不可欠です。データ共有イニシアティブ、リアルタイムのセキュリティソリューション、高度な追跡ツール、ターゲットを絞ったトレーニングは、暗号資産を保護するために必要な回復力を構築しながら、利害関係者が迅速に悪意のある行為を特定し、無力化できるようにする力を与えることができます。

さらに、暗号資産の規制枠組みが発展を続けるにつれ、プラットフォームのセキュリティと顧客資産の保護に対する監視は、おそらくさらに厳しくなるで防止と説両方を確保しなければなりません。暗号資産業界は、法執行機関とのより強固なパートナーシップを促進し、迅速に対応するためのリソースと専門知識を備えたチームを編成することで、盗難に対する防御を強化することができます。こうした取り組みは、個人の資産を保護するだけでなく、デジタルエコシステムにおける長期的な信頼と安定性を構築するためにも不可欠です。

The Chainalysis 2025 Crypto Crime Report

This website contains links to third-party sites that are not under the control of Chainalysis, Inc. or its affiliates (collectively “Chainalysis”). Access to such information does not imply association with, endorsement of, approval of, or recommendation by Chainalysis of the site or its operators, and Chainalysis is not responsible for the products, services, or other content hosted therein.

This material is for informational purposes only, and is not intended to provide legal, tax, financial, or investment advice. Recipients should consult their own advisors before making these types of decisions. Chainalysis has no responsibility or liability for any decision made or any other acts or omissions in connection with Recipient's use of this material.

Chainalysis does not guarantee or warrant the accuracy, completeness, timeliness, suitability or validity of the information in this report and will not be responsible for any claim attributable to errors, omissions, or other inaccuracies of any part of such material.

The post 2024年の暗号資産の盗難総額は22億ドルに上るも、7月以降は北朝鮮の活動は金額ベースでは停滞appeared first on Chainalysis.